bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv2 und Zertifikaten

Aus bintec elmeg Support-Wiki / FAQ

bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv2 und Zertifikaten

Inhaltsverzeichnis

Vorbemerkungen

- Ein bintec Secure IPSec Client soll beispielhaft für eine IPSec-Verbindung mit IKEv2 und Zertifikaten konfiguriert werden.

- Vorausgesetzt wird ein ordnungsgemäß installierter bintec Secure IPSec Client auf einem Windows PC.

- Das Beispiel verwendet einen bintec Secure IPSec Client 64 Bit, Version 3.11, Build 32792 unter einem 64 Bit Betriebssystem Microsoft Windows 7.

- Ausführliche Beschreibungen zu sämtlichen Konfigurationsparametern bietet das integrierte "Hilfe"-Menü des bintec Secure IPSec Clients.

Im vorliegenden Beispiel wird vorausgesetzt, dass die notwendigen Schlüssel und Zertifikate (Public Keys, Benutzerzertifikat und Zertifikat der Zertifizierungsstelle (CA)) vorher ordungsgemäß erstellt und in eine Zertifikatsdatei im Dateiformat "PKCS#12" (PKCS#12 Kette, .p12) gespeichert wurden. Bezüglich des Gültigkeitszeitraums der Zertifikate ist auf korrekte Werte von Datum und Uhrzeit in allen beteiligten Geräten zu achten.

Achtung: Die IPSec-Gegenstelle (z.B. bintec R1202, RS353jw oder be.IP plus) muß natürlich genau passend eingerichtet sein für die Einwahl des bintec Secure IPSec Clients.

Vorgehensweise

Im vorliegenden Beispiel soll sich der bintec Secure IPSec Client über einen IPSec-Tunnel mit IKEv2 und Zertifikaten mit dem LAN "11.11.11.0/24" einer IPSec-Gegenstelle (z.B. bintec R1202, RS353jw oder be.IP plus) eines anderen Standortes verbinden. Die IP-Adresse "192.168.4.117" soll hierbei als "öffentliche" WAN-IP-Adresse der IPSec-Gegenstelle fungieren.

Die Konfiguration des bintec Secure IPSec Clients erfolgt in drei wesentlichen Schritten:

- Schritt 1: Import des Benutzerzertifikates

- Schritt 2: Erstellen eines neuen Profils mit dem "Assistent für neues Profil"

- Schritt 3: Bearbeiten des neuen Profils mit Erstellung neuer IKEv2- und IPSec-Richtlinien

Schritt 1: Import des Benutzerzertifikates

Im vorliegenden Beispiel soll also eine vorhandene vollständige Zertifikatsdatei im Format "PKCS#12 Kette" zur Verwendung für einen VPN-IPSec-Tunnel in den bintec Secure IPSec Client importiert werden.

Nach dem Aufruf des bintec Secure IPSec Clients beginnt der Import der Zertifikatsdatei im Format "PKCS#12" im Hauptmenü unter "Konfiguration", "Zertifikate" mit Klick auf "Hinzufügen".

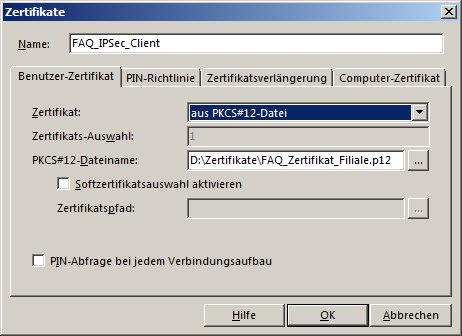

Beispiel für den Import der Zertifikatsdatei unter dem Namen "FAQ_IPSec_Client":

Bild 1: Import der Zertifikatsdatei unter dem Namen "FAQ_IPSec_Client"

Weiter mit Klick auf "OK" und "Schließen".

Schritt 2: Erstellen eines neuen Profils mit dem "Assistent für neues Profil"

Im Hauptmenü des bintec Secure IPSec Clients beginnt die Konfiguration unter "Konfiguration", "Profile". Mit Klick auf "Hinzufügen/Import" meldet sich der "Assistent für neues Profil".

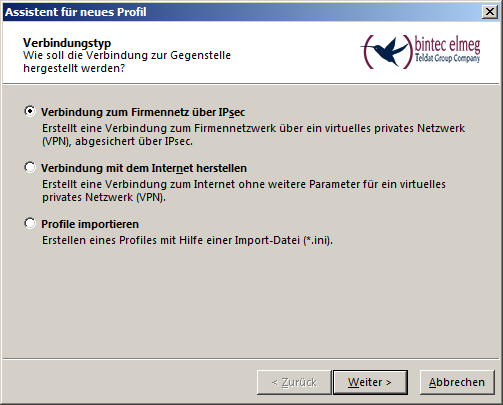

Beispiel für den "Assistent für neues Profil" mit Auswahl des Verbindungstyps "Verbindung zum Firmennetz über IPsec":

Bild 2: "Assistent für neues Profil" mit Auswahl des Verbindungstyps, hier "Verbindung zum Firmennetz über IPsec"

Und "Weiter >".

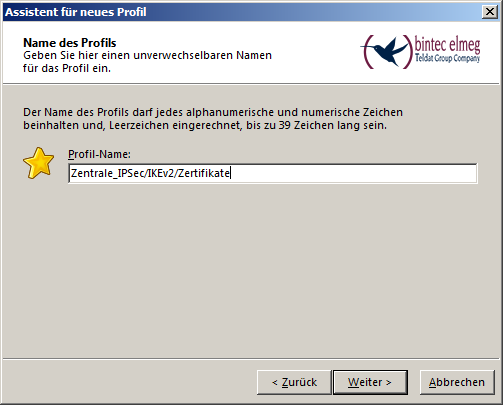

Beispiel für die Eingabe des Profil-Namens, hier "Zentrale_IPSec/IKEv2/Zertifikate":

Bild 3: Eingabe des Profil-Namens, hier "Zentrale_IPSec/IKEv2/Zertifikate"

Und "Weiter >".

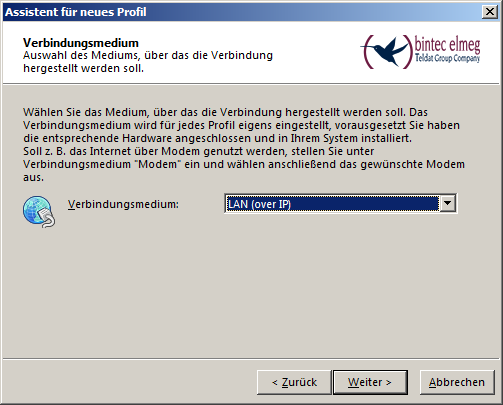

Beispiel für die Auswahl des Verbindungsmediums, hier "LAN (over IP)":

Bild 4: Auswahl des Verbindungsmediums, hier "LAN (over IP)"

Und "Weiter >".

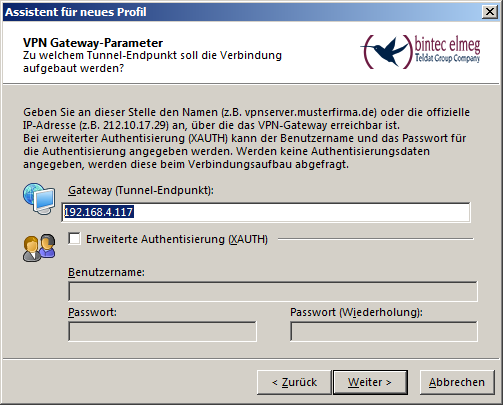

Beispiel für die Eingabe des VPN Gateways (Tunnel-Endpunkt), hier die "öffentliche" IP-Adresse "192.168.4.117" der IPSec-Gegenstelle:

Bild 5: Eingabe des VPN Gateways (Tunnel-Endpunkt) "192.168.4.117"

Hierbei soll die "192.168.4.117" testweise als die "öffentliche" WAN-IP-Adresse der IPSec-Gegenstelle (z.B. bintec R1202, RS353jw oder be.IP plus) fungieren.

Und "Weiter >".

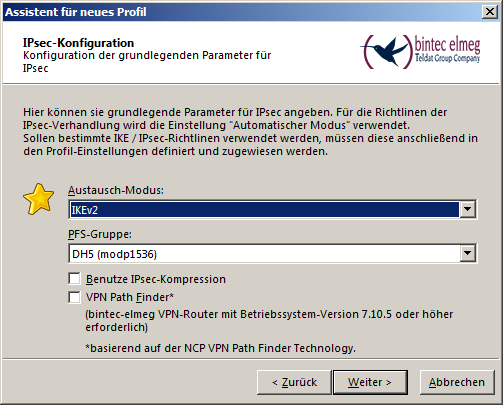

Beispiel für die "IPsec-Konfiguration" mit der "Konfiguration der grundlegenden Parameter für IPsec" für IKEv2:

Bild 6: "IPsec-Konfiguration" mit "Konfiguration der grundlegenden Parameter für IPsec" für IKEv2

Als Austausch-Modus ist jetzt "IKEv2" ausgewählt und als PFS-Gruppe "DH5 (modp1536)".

Beachten Sie hier auch schon den Hinweistext auf die spätere Definition "bestimmter IKE/IPsec-Richtlinien".

Und "Weiter >".

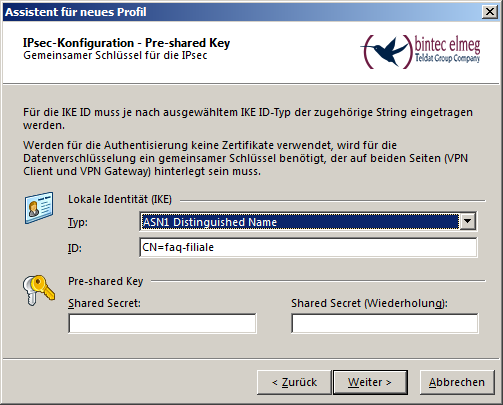

Beispiel für die Eingaben bei "Lokale Identität(IKE)":

Bild 7: Beispieleingaben bei "Lokale Identität(IKE)"

Hier wird bei "Lokale Identität(IKE)" der Typ "ASN1 Distinguished Name" gewählt und als "ID" der (vollständige) Subject Name des eigenen Benutzerzertifikates eingegeben - im Beispiel das "CN=faq-filiale".

Und "Weiter >".

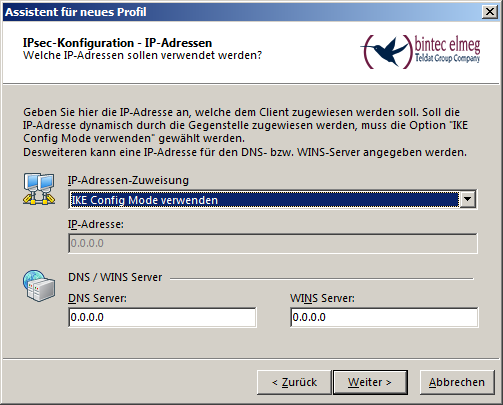

Beispiel für die Auswahl der "IP-Adressen-Zuweisung", hier "IKE Config Mode verwenden":

Bild 8: Auswahl der "IP-Adressen-Zuweisung", hier "IKE Config Mode verwenden"

Und "Weiter >".

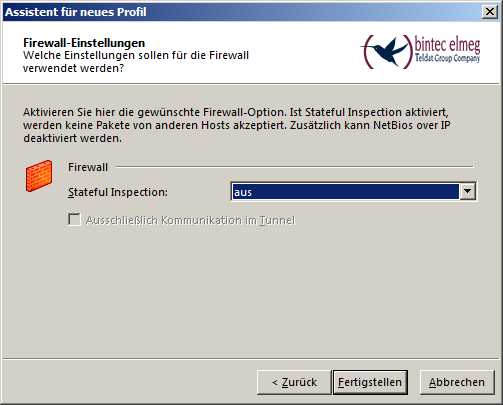

Beispiel für die "Firewall-Einstellungen":

Bild 9: "Firewall-Einstellungen"

Nach Klick auf "Fertigstellen" wird das Menü "Profile" mit dem neuen Profil angezeigt.

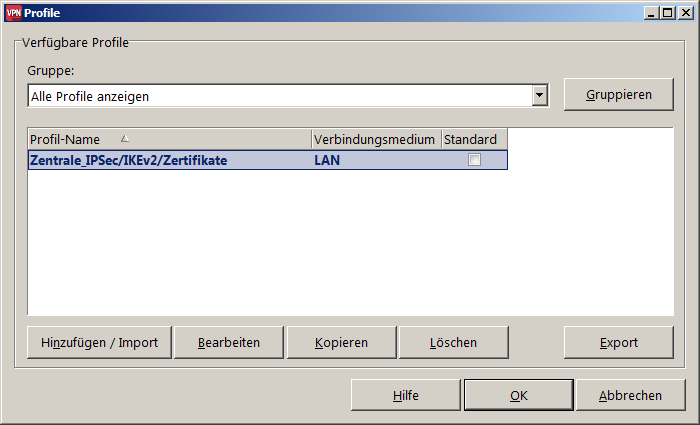

Beispiel für das Menü "Profile" mit dem neu erstellten Profil namens "Zentrale_IPSec/IKEv2/Zertifikate":

Bild 10: Menü "Profile" mit neuem Profil "Zentrale_IPSec/IKEv2/Zertifikate"

Hier gleich weiter mit Schritt 3.

Schritt 3: Bearbeiten des neuen Profils mit Erstellung neuer IKEv2- und IPSec-Richtlinien

Die Bearbeitung des ausgewählten neuen Profils beginnt im Menü "Profile" mit Klick auf "Bearbeiten".

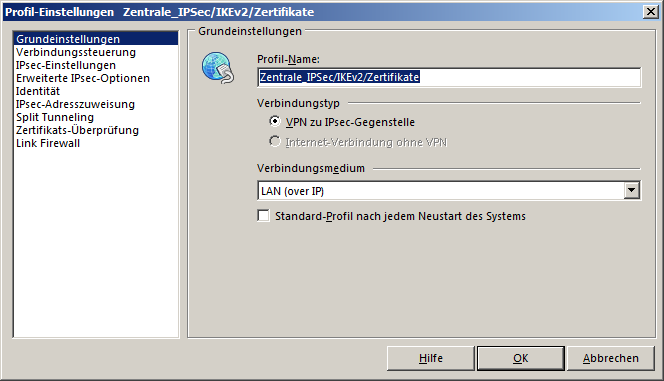

Es wird das Menü "Profil-Einstellungen" angezeigt, hier für das Profil namens "Zentrale_IPSec/IKEv2/Zertifikate".

Beispiel mit dem Menü "Profil-Einstellungen" für das Profil "Zentrale_IPSec/IKEv2/Zertifikate":

Bild 11: Menü "Profil-Einstellungen" für das Profil "Zentrale_IPSec/IKEv2/Zertifikate"

Weiter mit Klick auf "Split Tunneling", "Hinzufügen".

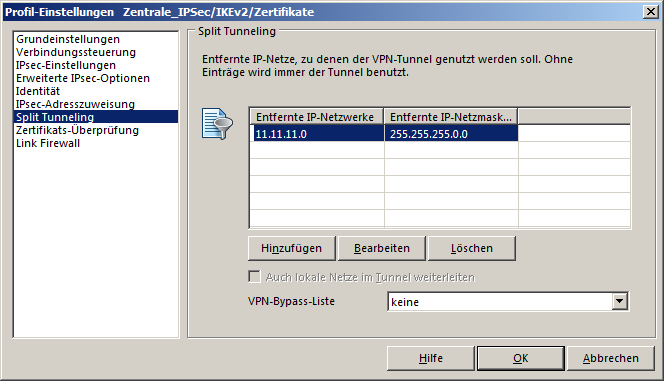

Im Beispiel soll über den VPN-Tunnel (ausschließlich) das LAN "11.11.11.0/24" der VPN-Gegenstelle (z.B. bintec R1202, RS353jw oder be.IP plus) zugänglich sein. Zu diesem Zweck erfolgen dort die Eingaben von IP-Netz "11.11.11.0" und Netz-Maske "255.255.255.0" und der Klick auf "OK".

Beispiel für für das Menü "Split Tunneling" nach Eingabe des Gegenstellen-LAN-IP-Netzes "11.11.11.0/24":

Bild 12: Menü "Split Tunneling" nach Eingabe des Gegenstellen-LAN-IP-Netzes "11.11.11.0/24"

Weiter mit Klick auf "IPsec-Einstellungen".

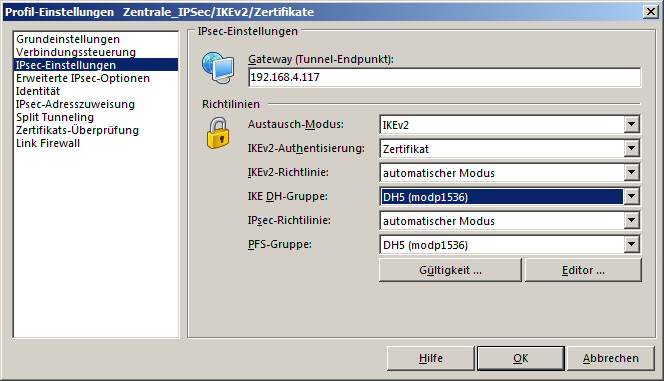

Beispiel für das Menü "IPsec-Einstellungen" zur Einstellung der IKEv2-Authentisierung "Zertifikat" und der "IKE DH-Gruppe" "DH5 (modp1536)":

Bild 13: Menü "IPsec-Einstellungen" mit Einstellung der IKEv2-Authentisierung auf "Zertifikat" und der "IKE DH-Gruppe" auf "DH5 (modp1536)"

Im Beispiel wurde hier neben der IKEv2-Authentisierung "Zertifikat" die "IKE DH-Gruppe" bewußt auf den Wert "DH5 (modp1536)" umgestellt.

Mit Klick auf "Editor ..." wird nun das Menü "IPsec Konfiguration" aufgerufen.

Standardmäßig vorhanden sind hier die IKEv2-Richtlinie "AES256-SHA2(256)" und die IPsec-Richtlinie "ESP-AES128-MD5".

Da im vorliegenden Beispiel andere Verschlüsselungsparameter verwendet werden sollen, werden hier neue Richtlinien erstellt.

Nach der Anwahl von "IKEv2-Richtline" geht es hier weiter mit Klick auf "Hinzufügen".

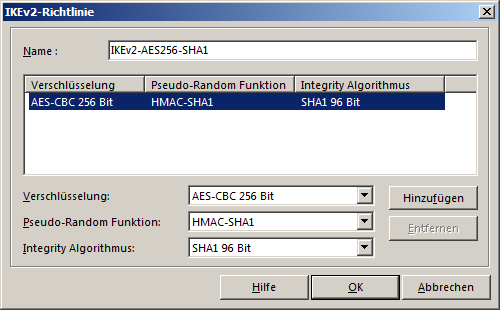

Beispiel für das Menü "IKEv2-Richtlinie" zur Erstellung einer neuen IKEv2-Richtlinie namens "IKEv2-AES256-SHA1" mit Beispielwerten:

Bild 14: Menü "IKEv2-Richtlinie" mit den Beispielwerten der neuen IKEv2-Richtlinie "IKEv2-AES256-SHA1"

Nach Klick auf "OK" wird wieder das Menü "IPsec Konfiguration" angezeigt, jetzt einschließlich der neuen IKE-Richtlinie "RSA-AES256-SHA".

Nach der Anwahl von "IPsec-Richtlinie" geht es hier nun weiter mit Klick auf "Hinzufügen".

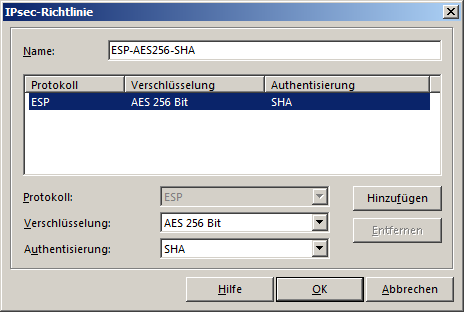

Beispiel für das Menü "IPsec-Richtlinie" zur Erstellung einer neuen IPsec-Richtlinie namens "ESP-AES256-SHA" mit Beispielwerten:

Bild 15: Menü "IPsec-Richtlinie" mit den Beispielwerten der neuen IPsec-Richtlinie ""ESP-AES256-SHA"

Nach Klick auf "OK" wird wieder das Menü "IPsec Konfiguration" angezeigt, jetzt einschließlich der beiden neuen Richtlinien.

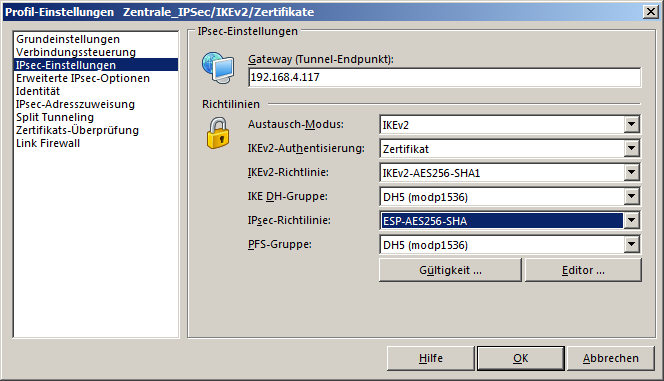

Mit Klick auf "Schließen" wird der Richtlinien-Editor geschlossen und wieder das Menü "IPsec-Einstellungen" des Profils "Zentrale_IPSec/IKEv2/Zertifikate" angezeigt. Hier sind nun bei "IKEv2-Richtlinie" und bei "IPsec-Richtlinie" die beiden neu erstellten Richtlinien auszuwählen.

Beispiel für das Menü "IPsec-Einstellungen" des Profils "Zentrale_IPSec/IKEv2/Zertifikate" mit den neuen Richtlinien für IKEv2 und IPSec:

Bild 16: Menü "IPsec-Einstellungen" des Profils "Zentrale_IPSec/IKEv2/Zertifikate" mit den ausgewählten neuen IKEv2- und IPsec-Richtlinien

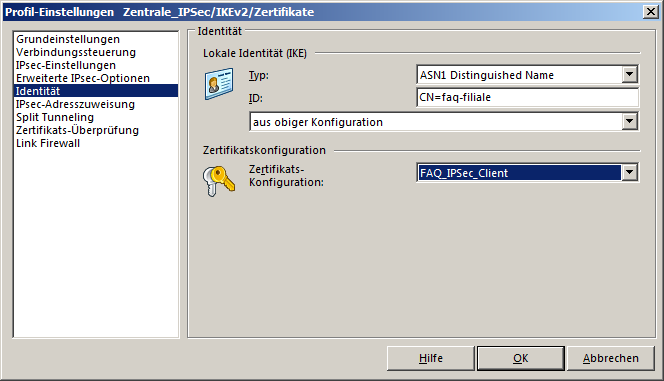

Weiter mit Klick auf "Identität".

Beispiel für das Menü "Identität" zur Eingabe der lokalen ID und zur Auswahl des eigenen Benutzerzertifikatseintrags "FAQ_IPSec_Client":

Bild 17: Menü "Identität" mit lokaler ID und ausgewähltem eigenen Benutzerzertifikatseintrag "FAQ_IPSec_Client"

Für die lokale "ID" wird der (vollständige) Subject Name des eigenen Benutzerzertifikates verwendet - im Beispiel das "CN=faq-filiale".

Nach Klick auf "OK" wird wieder das Menü "Profile" angezeigt mit dem nun fertigen neuen Profil "Zentrale_IPSec/IKEv2/Zertifikate".

Und mit erneutem Klick auf "OK" ist man zurück im Startmenü.

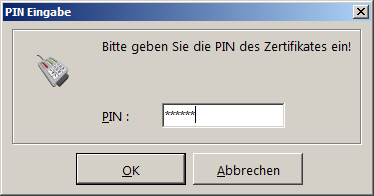

Abschließend gibt man nun im Hauptmenü unter "Verbindung", "PIN eingeben" noch das Paßwort der importierten Zertifikatsdatei ein.

Beispiel für das Menü "PIN Eingabe" zur Eingabe des Paßwortes der importierten Zertifikatsdatei:

Bild 18: Menü "PIN Eingabe" mit der (Blind-)Eingabe des Paßwortes der importierten Zertifikatsdatei

Mit Klick auf "OK" geht es wieder zurück zum Startmenü.

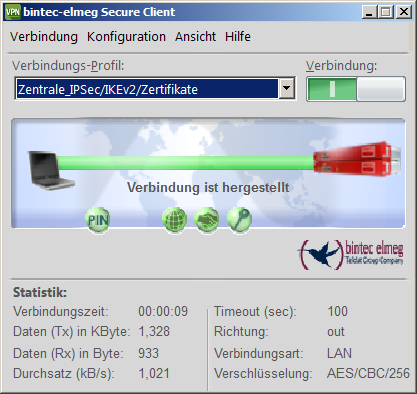

Beispiel für das Startmenü des bintec Secure IPSec Clients mit dem neuen "Verbindungs-Profil" namens "Zentrale_IPSec/IKEv2/Zertifikate":

Bild 19: Startmenü mit dem ausgewählten neuen Verbindungs-Profil "Zentrale_IPSec/IKEv2/Zertifikate"

Mit Betätigung des Schiebeschalters "Verbindung" kann hier nun die Aktivierung der neuen VPN-IPSec-Verbindung veranlaßt werden - was unter günstigen Umständen nur wenige (z.B. 10) Sekunden an Zeit beansprucht.

Beispiel für das Startmenü (sog. "Monitor") des bintec Secure IPSec Clients mit der Anzeige des erfolgreich aufgebauten IPSec-Tunnels mit IKEv2 und Zertifikaten:

Bild 20: Startmenü (sog. "Monitor") des bintec Secure IPSec Clients mit der Anzeige des erfolgreich aufgebauten IPSec-Tunnels mit IKEv2 und Zertifikaten

Zum Trennen der bestehenden Verbindung ist wiederum der Schiebeschalter "Verbindung" zu betätigen.

Kontrolle der Funktion des konfigurierten VPN-Verbindungsprofiles mit IKEv2 und Zertifikaten

- Eine gute Kontrolle ermöglichen die Syslog-Meldungen der IPSec-Gegenstelle.

- Bei bintec Routern zum Beispiel einfach am Prompt der Router-Konsole (z.B. Telnet) mittels Kommando "debug all&".

Beispielmeldungen beim erfolgreichen Aufbau der VPN-IPSec-Verbindung des bintec Secure IPSec Clients zu einem bintec R1202 mit IKEv2 und Zertifikaten:

r1202_ks:> debug all& 15:49:25 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:500/192.168.4.117:500 <- 192.168.4.20:10952 15:49:25 DEBUG/IPSEC: IKE_SA: peer 0 () sa 16 (R): new ip 192.168.4.117 <- ip 192.168.4.20 15:49:25 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:4500/192.168.4.117:4500 <- 192.168.4.20:10954 15:49:25 DEBUG/IPSEC: IKE_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) sa 16 (R): identified ip 192.168.4.117 <- ip 192.168.4.2015:49:25 DEBUG/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) bundle 0 (?): request for ip address received 15:49:25 DEBUG/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) bundle 0 (?): ip address 11.11.11.50 assigned 15:49:25 DEBUG/IPSEC: IKE_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) sa 16 (R): [IkeSaInit] port change: local: 192.168.4.117:500->192.168.4.117:4500, remote: 192.168.4.20:10952->192.168.4.20:10954 15:49:25 INFO/IPSEC: IKE_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) sa 16 (R): done id der_asn1_dn([0..24]=CN=faq-zentrale) <- id der_asn1_dn([0..23]=CN=faq-filiale) [b436e848 52e7bd84 : b3333d5c 3d9d7b40] 15:49:25 INFO/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) traf 0 bundle 16 (R): created 11.11.11.0/24:0 < any > 11.11.11.50/32:0 rekeyed 0 15:49:25 INFO/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) bundle 16 (R): SA 31 established ESP[65575a4a] in[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 15:49:25 INFO/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) bundle 16 (R): SA 32 established ESP[53d11801] out[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 15:49:25 INFO/IPSEC: Activate Bundle 16 (Peer 1 Traffic -1) 15:49:25 INFO/IPSEC: CHILD_SA: peer 1 (IPSec Client IKEv2 mit Zertifika) traf 0 bundle 16 (R): established (192.168.4.117<->192.168.4.20) with 2 SAs life 7200 Sec/0 Kb rekey 6480 Sec/0 Kb Hb none PMTU

Anschließend noch testweises Ping vom PC des IPSec-Clients durch den VPN-Tunnel zu einem Host im LAN der Gegenstelle:

D:\Temp>ping -n 3 11.11.11.115

Ping wird ausgeführt für 11.11.11.115 mit 32 Bytes Daten:

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Ping-Statistik für 11.11.11.115:

Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust),

Abschlußbemerkung

- Denken Sie bitte auch daran sich gegebenenfalls auch um eine ordungsgemäße DNS-Namensauflösung zu kümmern.

- Vergessen Sie nicht Ihre Konfiguration Ihres IPSec-Clients in eine Datei zu sichern - im Menü "Konfiguration" unter "Profil-Sicherung" mit Klick auf "Erstellen".

Basis

Erstellt: 14+15.2.2017

Produkt: bintec Secure IPSec Client

Release: Version 3.11, Build 32792, 64 Bit

KW: 12/2018

kst