bintec Router-Serien und be.IP-Serie - Hinweise zur Verwendung eines IPSec-Peers für "Mehrere Benutzer" (IPSec-Multi-Peer): Unterschied zwischen den Versionen

Aus bintec elmeg Support-Wiki / FAQ

| Zeile 47: | Zeile 47: | ||

===Kontrolle der Funktion des konfigurierten IPSec-Multi-Peers=== | ===Kontrolle der Funktion des konfigurierten IPSec-Multi-Peers=== | ||

| − | * Eine gute Kontrolle ermöglichen die Syslog-Meldungen am Prompt der Router-Konsole (z.B. mit Telnet) mittels Kommando "debug ipsec&". | + | * Nach erfolgreicher Einwahl wird die aktive Verbindung in der IKEv1-Liste der IPSec-Peers angezeigt - unter der Überschrift "IPSec-Mehrfachbenutzer-Peers". |

| + | |||

| + | Beispiel für die erfolgreiche Einwahl eines bintec IPSec Clients mittels IPSec-Multi-Peer: | ||

| + | [[Bild:IPSec_Multipeer_Hinweise_03.png|none|IPSec-Multi-Peer: aktive IPSec-Client-Verbindung]] | ||

| + | Bild 3: Erfolgreiche Einwahl eines bintec IPSec Clients mittels IPSec-Multi-Peer | ||

| + | |||

| + | * Eine weitere gute Kontrolle ermöglichen die Syslog-Meldungen am Prompt der Router-Konsole (z.B. mit Telnet) mittels Kommando "debug ipsec&". | ||

Beispielmeldungen auf der Konsole des Responders bintec RS353jw bei erfolgreicher IPSec-Einwahl des bintec Secure IPSec Clients: | Beispielmeldungen auf der Konsole des Responders bintec RS353jw bei erfolgreicher IPSec-Einwahl des bintec Secure IPSec Clients: | ||

Version vom 22. Februar 2019, 10:38 Uhr

bintec Router-Serien und be.IP-Serie - Hinweise zur Verwendung eines IPSec-Peers für "Mehrere Benutzer" (IPSec-Multi-Peer)

Inhaltsverzeichnis

Vorbemerkungen

- Mittels eines einzigen IPSec-Peers für "Mehrere Benutzer" sollen sich mehrere IKEv1-IPSec-Clients gleichzeitig in den Router einwählen können.

- Im Beispiel wird ein bintec RS353jw mit Software-Version 10.2.5 verwendet, die Konfiguration erfolgt mittels GUI.

- Andere Geräte der bintec Router-Serien und der be.IP-Serie mit vergleichbaren Software-Versionen sind teilweise identisch bzw. analog zu konfigurieren.

- Die Konfiguration erfolgt im GUI Menü "VPN" unter "IPSec" in der Menükarte "IPSec-Peers".

- Die individuellen Einstellparameterbeschreibungen sind im Kontext-Menü der Online-Hilfe und im Manual zu finden.

- Exportieren Sie Ihre aktive Konfiguration in eine externe Datei, bevor Sie mit Änderungen an der Konfiguration beginnen.

Hinweise zur Verwendung eines IPSec-Peers für "Mehrere Benutzer" (IPSec-Multi-Peer)

Ein Vorteil eines IPSec-Multi-Peers liegt im relativ geringen Konfigurationsaufwand:

In den IPSec-Client-Konfigurationen sind alle VPN-Einstellungen identisch - bis auf eine einzige notwendige Ausnahme (s.u.).

Im Router ermöglicht ein einziger IPSec-Multi-Peer die gleichzeitige Einwahl vieler IPSec-Clients. Die Gesamtzahl der

gleichzeitig möglichen aktiven IPsec-Verbindungen ist nur durch die im Router vorhandene IPSec-Lizenz limitiert.

Ein Nachteil liegt in einem sicherheitsrelevanten Aspekt:

Alle einbezogenen IPSec-Clients haben den gleichen Preshared Key (PSK) und verwenden sowohl gleiche (IKE-)Phase-1-Profile als auch gleiche (IPSec-)Phase-2-Profile.

Wenn also nur ein einziger dieser IPSec-Clients verloren ginge bzw. in falsche Hände geräte, müssten neben dem einen IPSec-Multi-Peer im Router auch alle einbezogenen IPSec-Clients umkonfiguriert werden.

Bei den einbezogenen IPSec-Clients ist Folgendes zu beachten:

- Die IPSec-Clients verwenden gleiche Preshared Keys (PSKs), gleiche (IKE-)Phase-1-Profile und gleiche (IPSec-)Phase-2-Profile.

- Die IPSec-Clients müssen mit unterschiedlichen, zwingend einzigartigen (unique) eigenen IDs ausgestattet sein (Client-IDs).

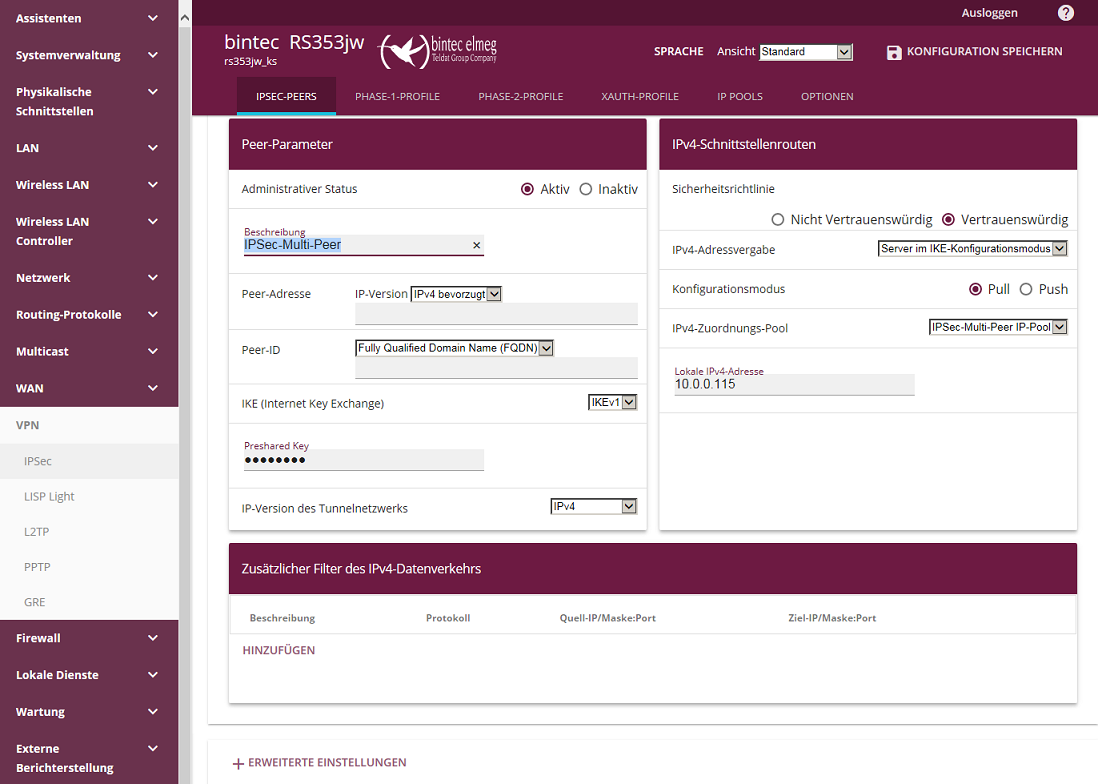

Im bintec Router ist zum ordnungsgemäßen Betrieb eines IPSec-Peers für "Mehrere Benutzer" (IPSec-Multi-Peer) Folgendes zu beachten:

- Es kann und darf nur einen einzigen solchen IPSec-Multi-Peer geben.

- Es kann nur IKEv1 verwendet werden. Für IKEv2 gibt es keinen solchen IPSec-Multi-Peer.

- Der IPSec-Multi-Peer muß zwingend an letzter Position der IPSec-Peer-Liste für IKEv1 plaziert sein.

- Die "Peer-Adresse" des IPSec-Multi-Peers muß leer sein, um die Einwahl von Gegenstellen mit unterschiedlichen IP-Adressen akzeptieren zu können.

- Die "Peer-ID" muß leer sein, um die Einwahl von Gegenstellen mit unterschiedlichen (zwingend einzigartigen) Client-IDs akzeptieren zu können.

- Der Typ der Peer-ID sollte sich nach den einbezogenen IPSec-Clients richten, im Zweifel ist "Fully Qualified Domain Name (FQDN)" einzustellen.

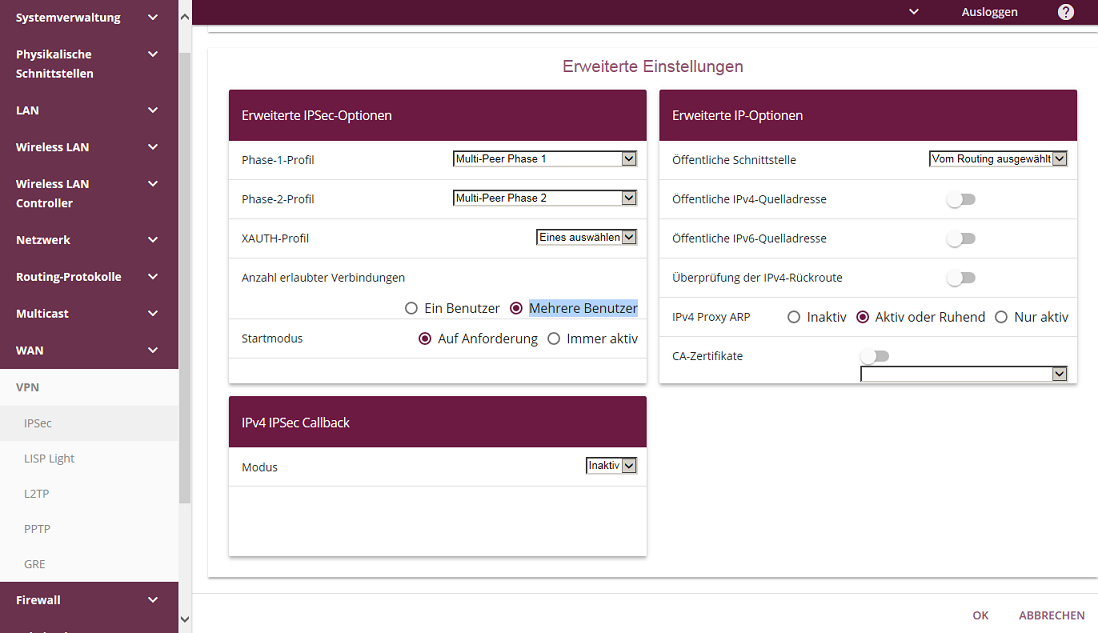

- Bei "Anzahl erlaubter Verbindungen" ist die Einstellung "Mehrere Benutzer" auszuwählen.

- Beim "Startmodus" ist die Einstellung "Auf Anforderung" auszuwählen.

- Die IPv4-Adressvergabe an die IPSec-Clients erfolgt dynamisch durch Einstellung der "IPv4-Adressvergabe" auf "Server im IKE-Konfigurationsmodus".

- Der zuzuordnende IPv4-Adress-Pool muß eine ausreichende Anzahl von IPv4-Adressen enthalten.

- Wenn die IPv4-Pool-Adressen im eigenen LAN-Subnetz-Bereich liegen, ist bei "IPv4 Proxy ARP" die Einstellung "Nur aktiv" auszuwählen.

In diesem Fall muß auch am entsprechenden LAN-Interface das Proxy ARP aktiviert werden.

Liegen die IPv4-Pool-Adressen nicht im eigenen LAN-Bereich, ist "IPv4 Proxy ARP" auf "Inaktiv" zu setzen.

Beispiel für das GUI-Menü eines IPSec-Multi-Peers:

Bild 1: GUI-Menü eines beispielhaften IPSec-Multi-Peers

Erweiterte Einstellungen zu obigem IPSec-Multi-Peer:

Bild 2: Erweiterte Einstellungen zu obigem IPSec-Multi-Peer

Kontrolle der Funktion des konfigurierten IPSec-Multi-Peers

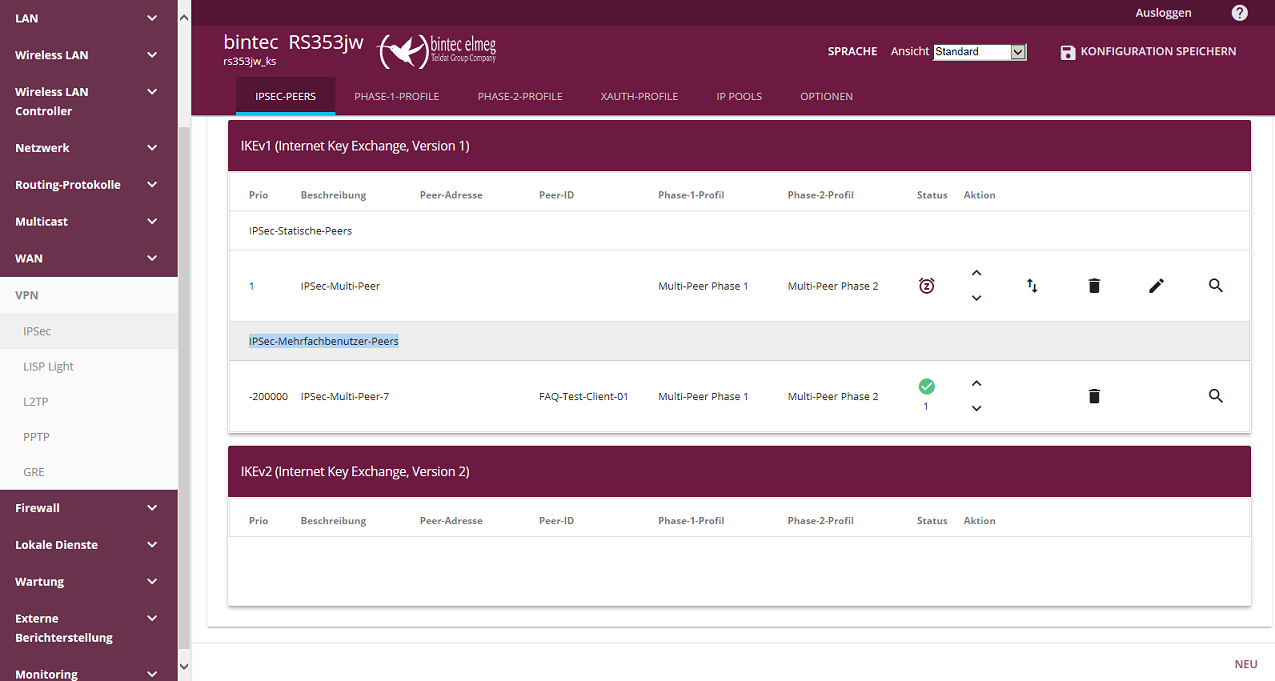

- Nach erfolgreicher Einwahl wird die aktive Verbindung in der IKEv1-Liste der IPSec-Peers angezeigt - unter der Überschrift "IPSec-Mehrfachbenutzer-Peers".

Beispiel für die erfolgreiche Einwahl eines bintec IPSec Clients mittels IPSec-Multi-Peer:

Bild 3: Erfolgreiche Einwahl eines bintec IPSec Clients mittels IPSec-Multi-Peer

- Eine weitere gute Kontrolle ermöglichen die Syslog-Meldungen am Prompt der Router-Konsole (z.B. mit Telnet) mittels Kommando "debug ipsec&".

Beispielmeldungen auf der Konsole des Responders bintec RS353jw bei erfolgreicher IPSec-Einwahl des bintec Secure IPSec Clients:

rs353jw_ks:> debug ipsec& 16:31:26 DEBUG/IPSEC: P1: peer 0 () sa 16 (R): new ip 192.168.4.115 <- ip 192.168.4.20 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'da8e937880010000' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsra-isakmp-xauth-06' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-03' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-02' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-00' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4a131c81070358455c5728f20e95452f' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'Dead Peer Detection (DPD, RFC 3706)' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cb1ed48b6d68269bb411b61a07bce257' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cbe79444a0870de4224a2c151fbfe099' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'c61baca1f1a60cc10800000000000000' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4048b7d56ebce88525e7de7f00d6c2d3c0000000' 16:31:26 INFO/IPSEC: P1: peer 0 () sa 16 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '12f5f28c457168a9702d9fe274cc0100' 16:31:26 DEBUG/IPSEC: P1: peer 1 (IPSec-Multi-Peer) sa 16 (R): identified ip 192.168.4.115 <- ip 192.168.4.20 16:31:26 DEBUG/IPSEC: P1: peer 1 (IPSec-Multi-Peer) sa 16 (R): notify id fqdn(any:0,[0..9]=rs353jw_ks) <- id fqdn(any:0,[0..17]=FAQ-Test-Client-01): Initial contact notification proto 1 spi(16) = [143f44ee 87567108 : 1277d2c8 c82d7c35] 16:31:26 INFO/IPSEC: Dynamic Client: Created Child Peer IPSec-Multi-Peer-7 (30007) IP 192.168.4.20 ID FAQ-Test-Client-01 for Parent IPSec-Multi-Peer (1) 16:31:26 DEBUG/IPSEC: P1: peer 30007 (IPSec-Multi-Peer-7) sa 16 (R): identified ip 192.168.4.115 <- ip 192.168.4.20 16:31:26 INFO/IPSEC: P1: peer 30007 (IPSec-Multi-Peer-7) sa 16 (R): done id fqdn(any:0,[0..9]=rs353jw_ks) <- id fqdn(any:0,[0..17]=FAQ-Test-Client-01) AG[143f44ee 87567108 : 1277d2c8 c82d7c35] 16:31:28 INFO/IPSEC: CFG: peer 30007 (IPSec-Multi-Peer-7) sa 16 (R): request for ip address received 16:31:28 INFO/IPSEC: CFG: peer 30007 (IPSec-Multi-Peer-7) sa 16 (R): ip address 10.0.0.21 assigned 16:31:28 INFO/IPSEC: P2: peer 30007 (IPSec-Multi-Peer-7) traf 0 bundle 15 (R): created 10.0.0.0/24:0 < any > 10.0.0.21/32:0 rekeyed 0 16:31:28 DEBUG/IPSEC: P2: peer 30007 (IPSec-Multi-Peer-7) traf 0 bundle 15 (R): SA 29 established ESP[3759ce42] in[0] Mode tunnel enc aes-cbc (128 bit) auth sha (160 bit) 16:31:28 DEBUG/IPSEC: P2: peer 30007 (IPSec-Multi-Peer-7) traf 0 bundle 15 (R): SA 30 established ESP[8521c9c4] out[0] Mode tunnel enc aes-cbc (128 bit) auth sha (160 bit) 16:31:28 INFO/IPSEC: Activate Bundle 15 (Peer 30007 Traffic -1) 16:31:28 INFO/IPSEC: P2: peer 30007 (IPSec-Multi-Peer-7) traf 0 bundle 15 (R): established (192.168.4.115<->192.168.4.20) with 2 SAs life 100 Sec/0 Kb rekey 90 Sec/0 Kb Hb none PMTU rs353jw_ks:>

Anschließend noch testweises Ping vom PC des IPSec-Clients durch den VPN-Tunnel zum bintec RS353jw:

D:\Temp>ping -n 3 10.0.0.115

Ping wird ausgeführt für 10.0.0.115 mit 32 Bytes Daten:

Antwort von 10.0.0.115: Bytes=32 Zeit=1ms TTL=63

Antwort von 10.0.0.115: Bytes=32 Zeit<1ms TTL=63

Antwort von 10.0.0.115: Bytes=32 Zeit<1ms TTL=63

Ping-Statistik für 10.0.0.115:

Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust),

Abschlußbemerkung

Vergessen Sie nicht Ihre gewünschte Einstellung bootfest zu speichern und Ihre aktiven Konfigurationen regelmäßg in externe Dateien zu exportieren.

Basis

Erstellt: 21.+22.2.2019

Produkt: bintec Router-Serien und be.IP-Serie

Release: 10.2.5

KW: 17/2018

kst