bintec Router-Serien und be.IP-Serie - Beispiel der Routerkonfiguration für die Einwahl eines bintec Secure IPSec Clients mit IKEv2 und Preshared Key (PSK): Unterschied zwischen den Versionen

Aus bintec elmeg Support-Wiki / FAQ

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 3: | Zeile 3: | ||

===Vorbemerkungen=== | ===Vorbemerkungen=== | ||

* Ein bintec Router soll beispielhaft konfiguriert werden für die Einwahl eines bintec Secure IPSec Clients mit IKEv2 (Internet Key Exchange, Version 2) und Preshared Key (PSK). | * Ein bintec Router soll beispielhaft konfiguriert werden für die Einwahl eines bintec Secure IPSec Clients mit IKEv2 (Internet Key Exchange, Version 2) und Preshared Key (PSK). | ||

| + | * Für IPSec-Clients anderer Hersteller werden ggf. davon abweichende Konfigurationen benötigt. | ||

* Zur Verdeutlichung der wesentlichen Details soll die Beispielkonfiguration ganz ohne die Verwendung des GUI-Assistenten für VPN erfolgen. | * Zur Verdeutlichung der wesentlichen Details soll die Beispielkonfiguration ganz ohne die Verwendung des GUI-Assistenten für VPN erfolgen. | ||

* Vorausgesetzt wird die ordnungsgemäße Konfiguration des bintec Secure IPSec Clients gemäß der FAQ "bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv2 und Preshared Key (PSK)". | * Vorausgesetzt wird die ordnungsgemäße Konfiguration des bintec Secure IPSec Clients gemäß der FAQ "bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv2 und Preshared Key (PSK)". | ||

| Zeile 43: | Zeile 44: | ||

Bei "Peer-ID" muß die Syntax der "ID" genau zum ausgewählten "Typ" passen. Aus Sicherheitsgründen kommt es hier auch auf die exakten <br /> | Bei "Peer-ID" muß die Syntax der "ID" genau zum ausgewählten "Typ" passen. Aus Sicherheitsgründen kommt es hier auch auf die exakten <br /> | ||

Schreibweisen von "ID" und "PSK" an, wobei der "Preshared Key" ganz besonders sicherheitsrelevant ist und möglichst lang bzw. kompliziert <br /> | Schreibweisen von "ID" und "PSK" an, wobei der "Preshared Key" ganz besonders sicherheitsrelevant ist und möglichst lang bzw. kompliziert <br /> | ||

| − | eingegeben werden sollte. Diese beiden Werte müssen natürlich auch im bintec secure IPSec Client in geeigneter Weise hinterlegt sein. | + | eingegeben werden sollte. Diese beiden Werte müssen natürlich auch im bintec secure IPSec Client in geeigneter Weise hinterlegt sein. <br /> |

| + | Für jede weitere IPSec-Verbindung ist jeweils ein eigener Peer-Eintrag anzulegen mit eigenen Werten für "Peer-ID" und "PSK", die "Lokale ID" kann gleich sein. | ||

====Schritt 3: Anlegen des Phase-1-Profiles (IKEv2)==== | ====Schritt 3: Anlegen des Phase-1-Profiles (IKEv2)==== | ||

Aktuelle Version vom 29. Oktober 2018, 11:16 Uhr

bintec Router-Serien und be.IP-Serie - Beispiel der Routerkonfiguration für die Einwahl eines bintec Secure IPSec Clients mit IKEv2 und Preshared Key (PSK)

Inhaltsverzeichnis

Vorbemerkungen

- Ein bintec Router soll beispielhaft konfiguriert werden für die Einwahl eines bintec Secure IPSec Clients mit IKEv2 (Internet Key Exchange, Version 2) und Preshared Key (PSK).

- Für IPSec-Clients anderer Hersteller werden ggf. davon abweichende Konfigurationen benötigt.

- Zur Verdeutlichung der wesentlichen Details soll die Beispielkonfiguration ganz ohne die Verwendung des GUI-Assistenten für VPN erfolgen.

- Vorausgesetzt wird die ordnungsgemäße Konfiguration des bintec Secure IPSec Clients gemäß der FAQ "bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv2 und Preshared Key (PSK)".

- Im Beispiel wird ein bintec RS353jw mit Software-Version 10.1.27 verwendet, die Konfiguration erfolgt mittels GUI.

- Andere Geräte der bintec Router-Serien und der be.IP-Serie mit vergleichbaren Software-Versionen sind teilweise identisch bzw. analog zu konfigurieren.

- Exportieren Sie Ihre aktive Konfiguration in eine externe Datei, bevor Sie mit Änderungen an der Konfiguration beginnen.

Im bintec RS353jw erfolgt die Konfiguration der IPSec-Verbindungen im GUI Menü "VPN" unter "IPSec" auf der Menükartenseite "IPSec-Peers".

Die grundsätzlichen individuellen Parameterbeschreibungen findet man im Kontext-Menü der Online-Hilfe und im Manual.

Auf dem bintec Gerät soll im Beispiel von initial unkonfiguriertem IPSec ausgegangen werden (entspr. Auslieferungszustand).

Vorgehensweise

Im vorliegenden Beispiel soll sich ein bintec Secure IPSec Client über einen IPSec-Tunnel mit IKEv2 und Preshared Key (PSK) in einen

bintec RS353jw einwählen und mit dessen LAN "11.11.11.0/24" verbinden. Die IP-Adresse "192.168.4.115" soll hierbei als "öffentliche"

WAN-IP-Adresse des bintec RS353jw fungieren.

Die Konfiguration des bintec RS33jw erfolgt in fünf wesentlichen Schritten:

- Vorbereiten eines IP-Adress-Pools

- Konfiguration des IPSec-Peers mit IKEv2 und PSK

- Anlegen des Phase-1-Profiles (IKEv2)

- Anlegen des Phase-2-Profiles

- Zuweisung der Profile zum IPSec-Peer und Aktivierung von Proxy-ARP

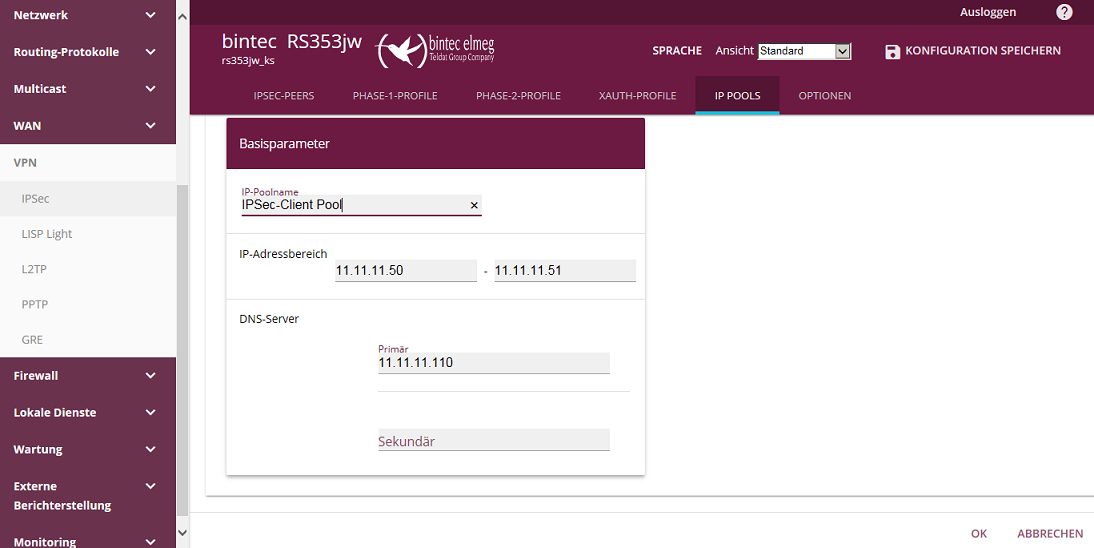

Schritt 1: Vorbereiten eines IP-Adress-Pools

Das Anlegen des IP-Adress-Pools erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "IP Pools" mit Klick auf "NEU".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des IP-Adress-Pools:

Bild 1: GUI-Menü mit der Konfiguration des IP-Adress-Pools

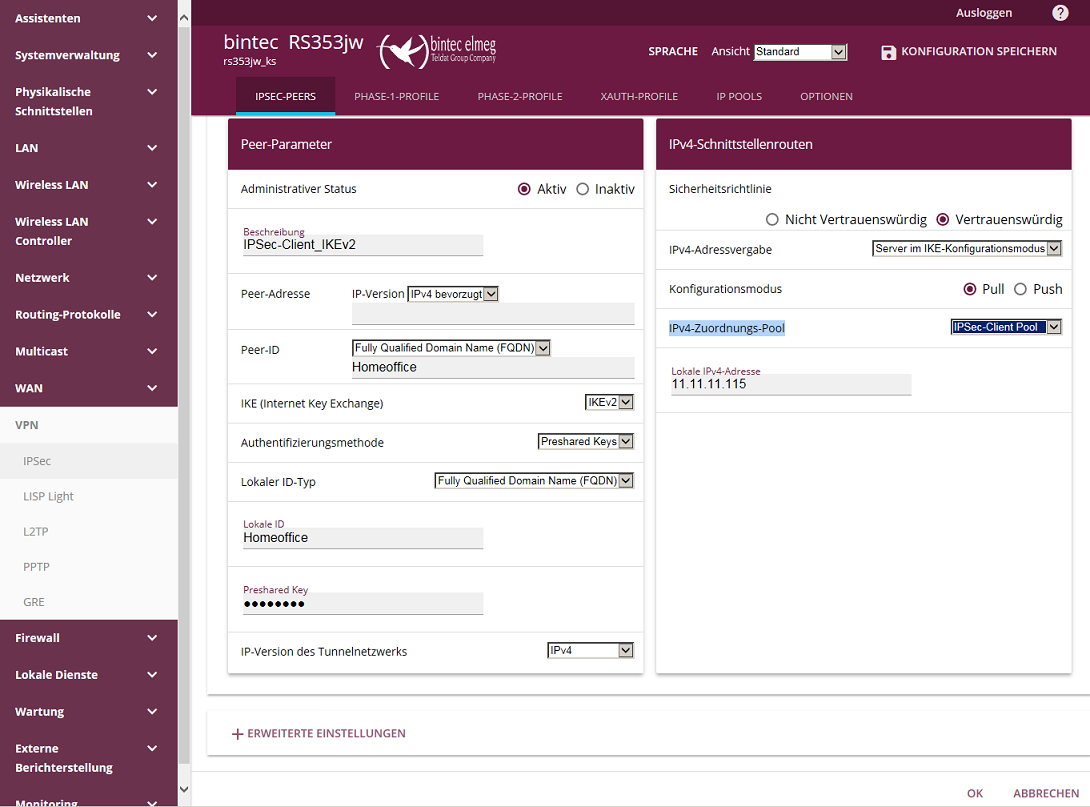

Schritt 2: Konfiguration des IPSec-Peers mit IKEv2 und PSK

Das Anlegen des IPSec-Peers mit IKEv2 nd PSK erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "IPSec-Peers" mit Klick auf "NEU".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des IPSec-Peers mit IKEv2 und PSK:

Bild 2: GUI-Menü des bintec RS353jw mit der Konfiguration des IPSec-Peers mit IKEv2 und PSK

Achtung:

Bei "Peer-ID" muß die Syntax der "ID" genau zum ausgewählten "Typ" passen. Aus Sicherheitsgründen kommt es hier auch auf die exakten

Schreibweisen von "ID" und "PSK" an, wobei der "Preshared Key" ganz besonders sicherheitsrelevant ist und möglichst lang bzw. kompliziert

eingegeben werden sollte. Diese beiden Werte müssen natürlich auch im bintec secure IPSec Client in geeigneter Weise hinterlegt sein.

Für jede weitere IPSec-Verbindung ist jeweils ein eigener Peer-Eintrag anzulegen mit eigenen Werten für "Peer-ID" und "PSK", die "Lokale ID" kann gleich sein.

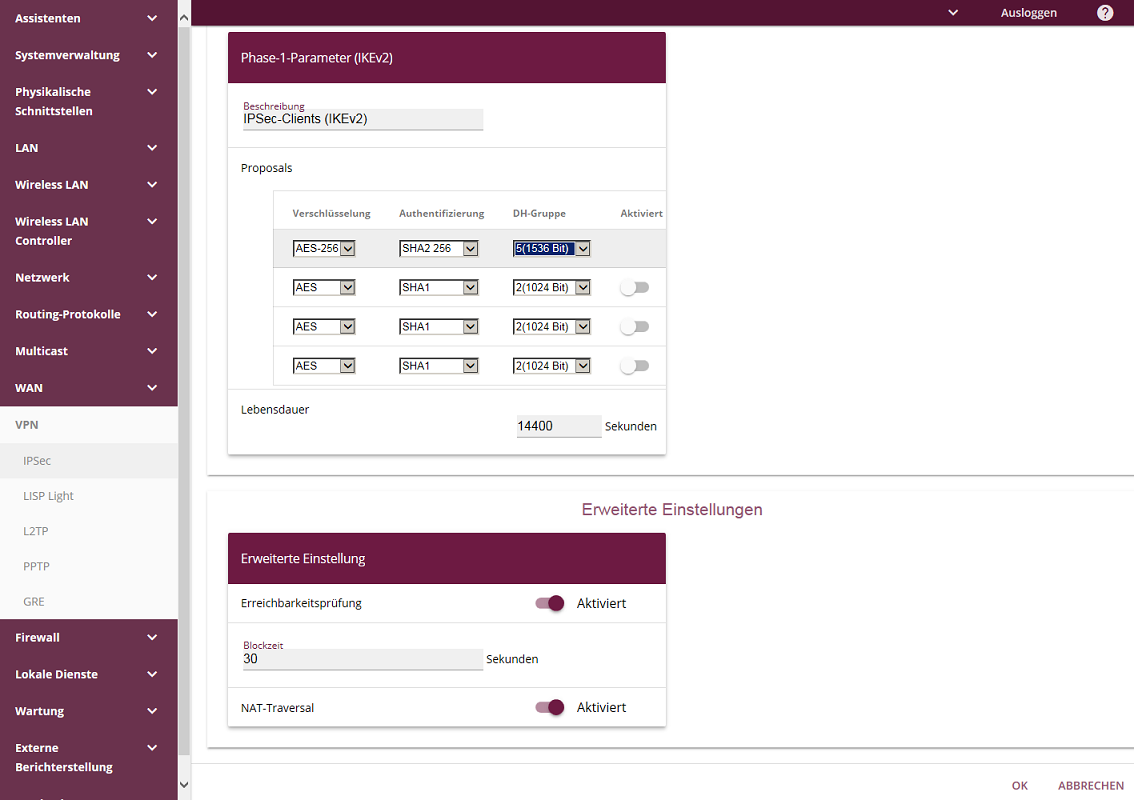

Schritt 3: Anlegen des Phase-1-Profiles (IKEv2)

Das Anlegen des Phase-1-Profiles für IKEv2 und PSK erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-1-Profile" mit Klick auf "Neues IKEv2-Profil erstellen".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des neuen Phase-1-Profiles für IKEv2 und PSK:

Bild 3: GUI-Menü mit den Beispielwerten des neuen Phase-1-Profiles für IKEv2 und PSK

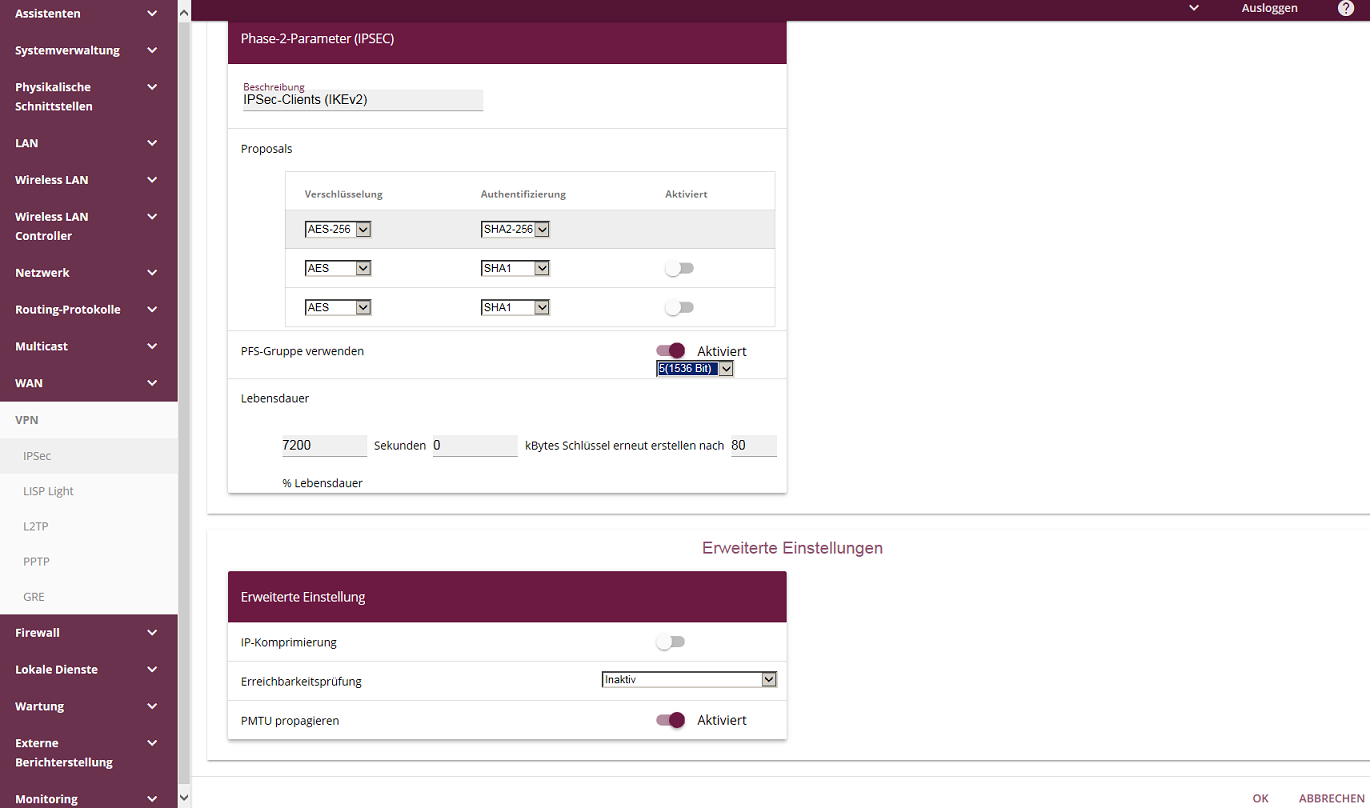

Schritt 4: Anlegen des Phase-2-Profiles

Das Anlegen des Phase-2-Profiles erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-2-Profile" mit Klick auf "Neu".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des neuen Phase-2-Profiles:

Bild 4: GUI-Menü mit den Beispielwerten des neuen Phase-2-Profiles

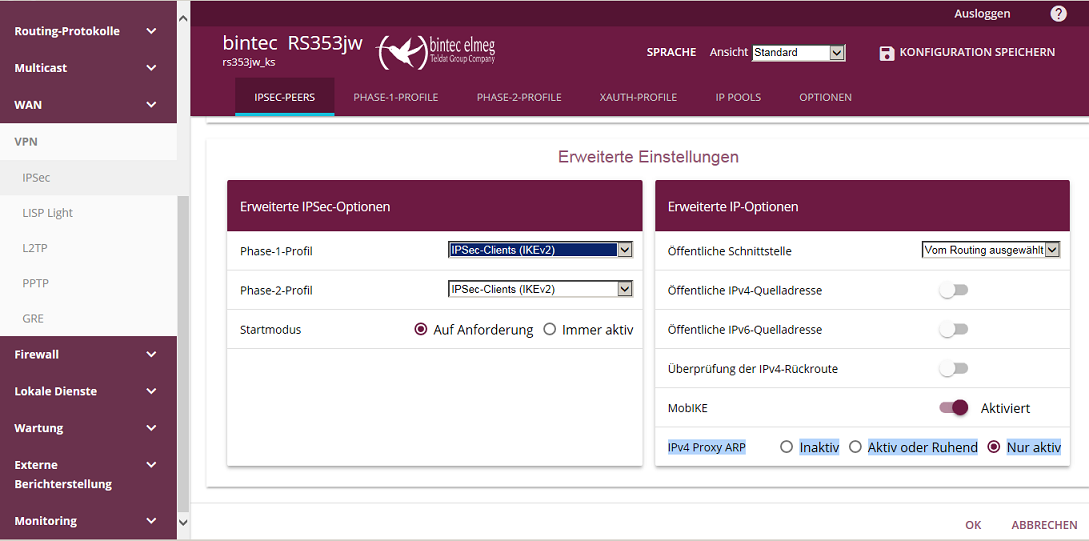

Schritt 5: Zuweisung der Profile zum IPSec-Peer und Aktivierung von Proxy-ARP

Nun sind die beiden neuen Profile für Phase1 und Phase2 passend neu angelegt, aber dem neuen IPSec-Peer noch nicht explizit zugewiesen.

Außerdem ist auch noch das das Proxy-ARP zu aktivieren, da im Beispiel die IP-Pool-Adresse im Bereich des LAN-IP-Subnetzes liegt.

Wichtig: Im Beispielfall ist deshalb auch am LAN-Interface das Proxy-ARP zu aktivieren.

GUI-Menü des neuen IPSec-Peers unter "Erweiterte Einstellungen" für die Zuweisung der neuen Profile und die Aktivierung des Proxy-ARP:

Bild 5: GUI-Menü des neuen IPSec-Peers unter "Erweiterte Einstellungen" mit der Zuweisung der neuen Profile und der Aktivierung von Proxy-ARP

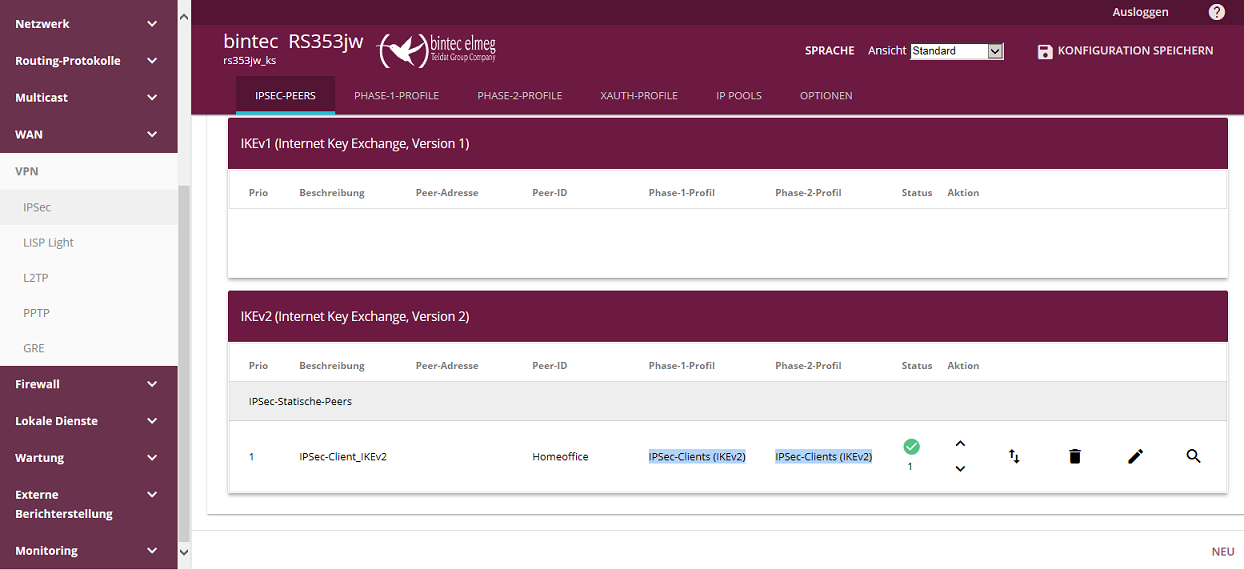

Der fertige neue IPSec-Peer wird dann in der Liste der IPSec-Peers mit seinen neuen Profilen angezeigt, hier als Beispiel bei aktiver Verbindung:

Bild 6: GUI-Menü mit dem fertigen neuen IPSec-Peer und seinen individuellen Profilen bei aktiver Verbindung

Kontrolle der Funktion des konfigurierten IPSec-Peers

- Eine gute Kontrolle ermöglichen die Syslog-Meldungen am Prompt der Router-Konsole (z.B. mit Telnet) mittels Kommando "debug all&".

Beispielmeldungen auf der Konsole des Responders bintec RS353jw bei erfolgreicher VPN-IPSec-Einwahl mit IKEv2 des bintec Secure IPSec Clients:

rs353jw_ks:> debug all& 07:53:44 DEBUG/INET: NAT: new incoming session on ifc 1000000 prot 17 192.168.4.115:500/192.168.4.115:500 <- 192.168.4.20:10952 07:53:44 DEBUG/IPSEC: IKE_SA: peer 0 () sa 3 (R): new ip 192.168.4.115 <- ip 192.168.4.20 07:53:44 DEBUG/INET: NAT: new incoming session on ifc 1000000 prot 17 192.168.4.115:4500/192.168.4.115:4500 <- 192.168.4.20:10954 07:53:44 DEBUG/IPSEC: IKE_SA: peer 1 (IPSec-Client_IKEv2) sa 3 (R): identified ip 192.168.4.115 <- ip 192.168.4.20 07:53:44 DEBUG/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) bundle 0 (?): request for ip address received 07:53:44 DEBUG/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) bundle 0 (?): ip address 11.11.11.50 assigned 07:53:44 DEBUG/IPSEC: IKE_SA: peer 1 (IPSec-Client_IKEv2) sa 3 (R): [IkeSaInit] port change: local: 192.168.4.115:500->192.168.4.115:4500, remote: 192.168.4.20:10952->192.168.4.20:10954 07:53:44 INFO/IPSEC: IKE_SA: peer 1 (IPSec-Client_IKEv2) sa 3 (R): done id fqdn([0..9]=Homeoffice) <- id fqdn([0..9]=Homeoffice) [e32a680d 8eda667e : c91a0514 f16df7bb] 07:53:44 INFO/IPSEC: IKE_SA: peer 1 (IPSec-Client_IKEv2) sa 3 (R): peer supports MOBIKE 07:53:44 INFO/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) traf 0 bundle 3 (R): created 11.11.11.0/24:0 < any > 11.11.11.50/32:0 rekeyed 0 07:53:44 INFO/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) bundle 3 (R): SA 5 established ESP[225a98e6] in[0] Mode tunnel enc aes-cbc (256 bit) auth sha2-256 (256 bit) 07:53:44 INFO/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) bundle 3 (R): SA 6 established ESP[4815066b] out[0] Mode tunnel enc aes-cbc (256 bit) auth sha2-256 (256 bit) 07:53:44 INFO/IPSEC: Activate Bundle 3 (Peer 1 Traffic -1) 07:53:44 INFO/IPSEC: CHILD_SA: peer 1 (IPSec-Client_IKEv2) traf 0 bundle 3 (R): established (192.168.4.115<->192.168.4.20) with 2 SAs life 7200 Sec/0 Kb rekey 6480 Sec/0 Kb Hb none PMTU

Anschließend noch testweises Pingen vom PC des IPSec-Clients durch den VPN-Tunnel zu einem Host im LAN des bintec RS353jw:

D:\Temp>ping -n 3 11.11.11.110

Ping wird ausgeführt für 11.11.11.110 mit 32 Bytes Daten:

Antwort von 11.11.11.110: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.110: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.110: Bytes=32 Zeit=1ms TTL=62

Ping-Statistik für 11.11.11.110:

Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust),

Abschlußbemerkung

Vergessen Sie nicht Ihre gewünschte Einstellung bootfest zu speichern und Ihre aktiven Konfigurationen regelmäßg in externe Dateien zu exportieren.

Basis

Erstellt: 24.11.2017

Produkt: bintec Router-Serien und be.IP-Serie

Release: 10.1.27

KW: 01/2018

kst