bintec Router-Serien und be.IP-Serie - Beispiel der Routerkonfiguration für die Einwahl eines bintec Secure IPSec Clients mit IKEv1 und Zertifikaten: Unterschied zwischen den Versionen

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 63: | Zeile 63: | ||

Bild 4: GUI-Menü des bintec R1202 mit der Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten | Bild 4: GUI-Menü des bintec R1202 mit der Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten | ||

| − | Hierbei sind im Feld Peer-ID der ID-Wert "CN=faq-filiale" und der ID-Typ "ASN.1-DN (Distinguished Name") die Parameter des (vollständigen) "Subjektnamens" | + | Hierbei sind im Feld Peer-ID der ID-Wert, im Beispiel kurz "CN=faq-filiale" und der ID-Typ "ASN.1-DN (Distinguished Name") die Parameter des (vollständigen) "Subjektnamens" aus dem lokalen Zertifikat des bintec Secure IPSec Clients. |

| − | aus dem lokalen Zertifikat des bintec Secure IPSec Clients. | ||

Die Lokale IPv4-Adresse "11.11.11.117" ist hier die eigene LAN-IP-Adresse des bintec R1202. | Die Lokale IPv4-Adresse "11.11.11.117" ist hier die eigene LAN-IP-Adresse des bintec R1202. | ||

| − | Hinweis: Achten Sie generell beim IPSec ganz besonders auf korrekte Peer-IDs, Lokale IDs und | + | '''Wichtiger Hinweis''': <br /> |

| + | Achten Sie generell beim IPSec ganz besonders auf korrekte Peer-IDs, Lokale IDs und zugehörige Peer-ID-Typen. <br /> | ||

| + | Bei Zertifikaten ist wie im Beispielfall normalerweise immer der ID-Typ "ASN.1-DN (Distinguished Name") zu verwenden. | ||

====Schritt 5: Zuweisung der neuen Profile zum IPSec-Peer und Aktivierung von Proxy-ARP==== | ====Schritt 5: Zuweisung der neuen Profile zum IPSec-Peer und Aktivierung von Proxy-ARP==== | ||

Abschließend sind die beiden neuen Profile für Phase 1 und Phase 2 dem neuen IPSec-Peer noch explizit zuzuweisen. <br /> | Abschließend sind die beiden neuen Profile für Phase 1 und Phase 2 dem neuen IPSec-Peer noch explizit zuzuweisen. <br /> | ||

| − | Außerdem ist hier auch noch das Proxy-ARP zu aktivieren, da im Beispiel die IP-Pool-Adresse im IP-Adressbereich des LAN-IP-Subnetzes des bintec R1202 liegt. | + | Außerdem ist hier auch noch das Proxy-ARP zu aktivieren, da im Beispiel die IP-Pool-Adresse im IP-Adressbereich des LAN-IP-Subnetzes des bintec R1202 liegt. |

| − | '''Achtung''': | + | '''Achtung''': |

Im Beispielfall ist deshalb auch am LAN-Interface des bintec R1202 das Proxy-ARP zu aktivieren. | Im Beispielfall ist deshalb auch am LAN-Interface des bintec R1202 das Proxy-ARP zu aktivieren. | ||

| Zeile 80: | Zeile 81: | ||

Bild 5: GUI-Menü des neuen IPSec-Peers unter Erweiterte Einstellungen mit der Zuweisung der neuen Profile und der Aktivierung von Proxy-ARP | Bild 5: GUI-Menü des neuen IPSec-Peers unter Erweiterte Einstellungen mit der Zuweisung der neuen Profile und der Aktivierung von Proxy-ARP | ||

| − | + | Nach dem "OK" wird der fertige neue IPSec-Peer in der Liste der IPSec-Peers mit seinen beiden neuen Profilen angezeigt, hier als Beispiel bei aktiver VPN-IPSec-Verbindung: | |

[[Bild:IPSec-Peer_IKEv1_Zertifikat_für_IPSec-Client06.png|none|Fertiger neuer IPSec-Peer bei aktiver Verbindung]] | [[Bild:IPSec-Peer_IKEv1_Zertifikat_für_IPSec-Client06.png|none|Fertiger neuer IPSec-Peer bei aktiver Verbindung]] | ||

Bild 6: GUI-Menü mit dem fertigen neuen IPSec-Peer und seinen individuellen Profilen bei aktiver Verbindung | Bild 6: GUI-Menü mit dem fertigen neuen IPSec-Peer und seinen individuellen Profilen bei aktiver Verbindung | ||

| Zeile 103: | Zeile 104: | ||

11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cbe79444a0870de4224a2c151fbfe099' | 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cbe79444a0870de4224a2c151fbfe099' | ||

11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4048b7d56ebce88525e7de7f00d6c2d3c0000000' | 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4048b7d56ebce88525e7de7f00d6c2d3c0000000' | ||

| − | 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '12f5f28c457168a9702d9fe274cc0100' | + | 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '12f5f28c457168a9702d9fe274cc0100' |

11:25:03 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:4500/192.168.4.117:4500 <- 192.168.4.20:10954 | 11:25:03 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:4500/192.168.4.117:4500 <- 192.168.4.20:10954 | ||

11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): identified ip 192.168.4.117 <- ip 192.168.4.20 | 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): identified ip 192.168.4.117 <- ip 192.168.4.20 | ||

| − | 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): notify id No Id <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale): Initial contact notification proto 1 spi(16) = [30f96ae7 fc162800 : 1a57de22 ddec47f9]11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): [IP] NAT-T: port change: local: 192.168.4.117:500->192.168.4.117:4500, remote: 192.168.4.20:10952->192.168.4.20:10954 | + | 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): notify id No Id <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale): Initial contact notification proto 1 spi(16) = [30f96ae7 fc162800 : 1a57de22 ddec47f9] |

| + | 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): [IP] NAT-T: port change: local: 192.168.4.117:500->192.168.4.117:4500, remote: 192.168.4.20:10952->192.168.4.20:10954 | ||

11:25:03 INFO/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): done id der_asn1_dn(any:0,[0..24]=CN=faq-zentrale) <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale) IP[30f96ae7 fc162800 : 1a57de22 ddec47f9] | 11:25:03 INFO/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): done id der_asn1_dn(any:0,[0..24]=CN=faq-zentrale) <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale) IP[30f96ae7 fc162800 : 1a57de22 ddec47f9] | ||

11:25:03 INFO/IPSEC: CFG: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): request for ip address received | 11:25:03 INFO/IPSEC: CFG: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): request for ip address received | ||

| Zeile 125: | Zeile 127: | ||

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62 | Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62 | ||

Ping-Statistik für 11.11.11.115: | Ping-Statistik für 11.11.11.115: | ||

| − | Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust) | + | Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust) |

</pre> | </pre> | ||

| Zeile 141: | Zeile 143: | ||

[[Kategorie:VPN ALL-IP]] | [[Kategorie:VPN ALL-IP]] | ||

| − | <!-- RS-Serie, RSxx3-Serie, be.IP plus, be.IP-Serie, bintec Secure IPSec Client, IPSec-Verbindung, IPSec-Tunnel, VPN-Verbindung, VPN-Tunnel, IKEv1, | + | <!-- RS-Serie, RSxx3-Serie, be.IP plus, be.IP-Serie, bintec Secure IPSec Client, IPSec-Verbindung, IPSec-Tunnel, VPN-Verbindung, VPN-Tunnel, IKEv1, RSA-Signatur, Zertifikat, Zertifikate, Subjektname, Subject Name --> |

Aktuelle Version vom 25. Oktober 2018, 09:19 Uhr

bintec Router-Serien und be.IP-Serie - Beispiel der Routerkonfiguration für die Einwahl eines bintec Secure IPSec Clients mit IKEv1 und Zertifikaten

Inhaltsverzeichnis

Vorbemerkungen

- Ein bintec Router soll beispielhaft konfiguriert werden für die Einwahl eines bintec Secure IPSec Clients mit IKEv1 und Zertifikaten.

- Vorausgesetzt wird eine ordnungsgemäße Konfiguration des bintec Secure IPSec Clients, z.B. gemäß der FAQ "bintec Secure IPSec Client - Beispiel für die Konfiguration des bintec Secure IPSec Clients für eine IPSec Verbindung mit IKEv1 und Zertifikaten".

- Im vorliegenden Beispiel wird ein bintec R1202 mit Software-Version 10.1.27 Patch 6 verwendet.

- Auf dem bintec Gerät soll im Beispiel von initial unkonfiguriertem IPSec ausgegangen werden (entspr. Auslieferungszustand).

- Andere Geräte der bintec Router-Serien und der be.IP-Serie mit vergleichbaren Software-Versionen sind teilweise identisch bzw. analog zu konfigurieren.

- Die Konfiguration der IPSec-Verbindung erfolgt generell mittels GUI, im Wesentlichen aber im GUI Menü "VPN" unter "IPSec".

- Die individuellen Einstellparameterbeschreibungen sind im Kontext-Menü der Online-Hilfe und im Manual zu finden.

- Exportieren Sie Ihre aktive Konfiguration in eine externe Datei, bevor Sie mit Änderungen an der Konfiguration beginnen.

Im vorliegenden Beispiel wird vorausgesetzt, dass die notwendigen Schlüssel und Zertifikate bereits ordungsgemäß und passend erstellt wurden und in das bintec Gerät importiert und "Gültig" sind. Bezüglich des Gültigkeitszeitraums der Zertifikate ist auf korrekte Werte von Datum und Uhrzeit in den beteiligten Geräten zu achten. Die grundsätzliche Handhabung von Zertifikaten ist sehr gut in der Online-Hilfe und im Manual beschrieben.

Vorgehensweise

Im vorliegenden Beispiel soll sich ein bintec Secure IPSec Client über einen IPSec-Tunnel mit IKEv1 und Zertifikaten in einen bintec R1202 einwählen und mit dessen LAN "11.11.11.0/24" verbinden. Die IP-Adresse "192.168.4.117" soll hierbei als "öffentliche" WAN-IP-Adresse des bintec R1202 fungieren. Die notwendigen Schlüssel ("Public Keys") und Zertifikate (Zertifikat der Zertifizierungsstelle (CA) und Benutzerzertifikat) seien bereits ordungsgemäß in den bintec R1202 importiert - bequemerweise im Format "PKCS#12 Kette".

Die Konfiguration des bintec R1202 erfolgt nun in fünf wesentlichen Schritten:

- Vorbereiten eines IP-Adress-Pools

- Anlegen des Phase-1-Profiles

- Anlegen des Phase-2-Profiles

- Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten

- Zuweisung der neuen Profile zum IPSec-Peer und Aktivierung von Proxy-ARP

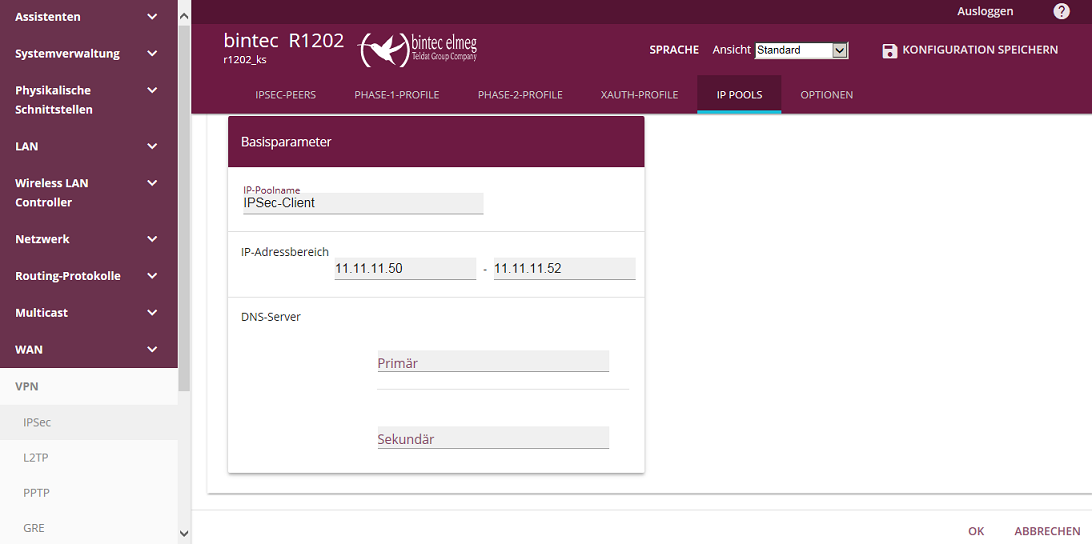

Schritt 1: Vorbereiten eines IP-Adress-Pools

Das Anlegen des IP-Adress-Pools erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "IP Pools" mit Klick auf "NEU".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des IP-Adress-Pools:

Bild 1: GUI-Menü mit der Konfiguration des IP-Adress-Pools

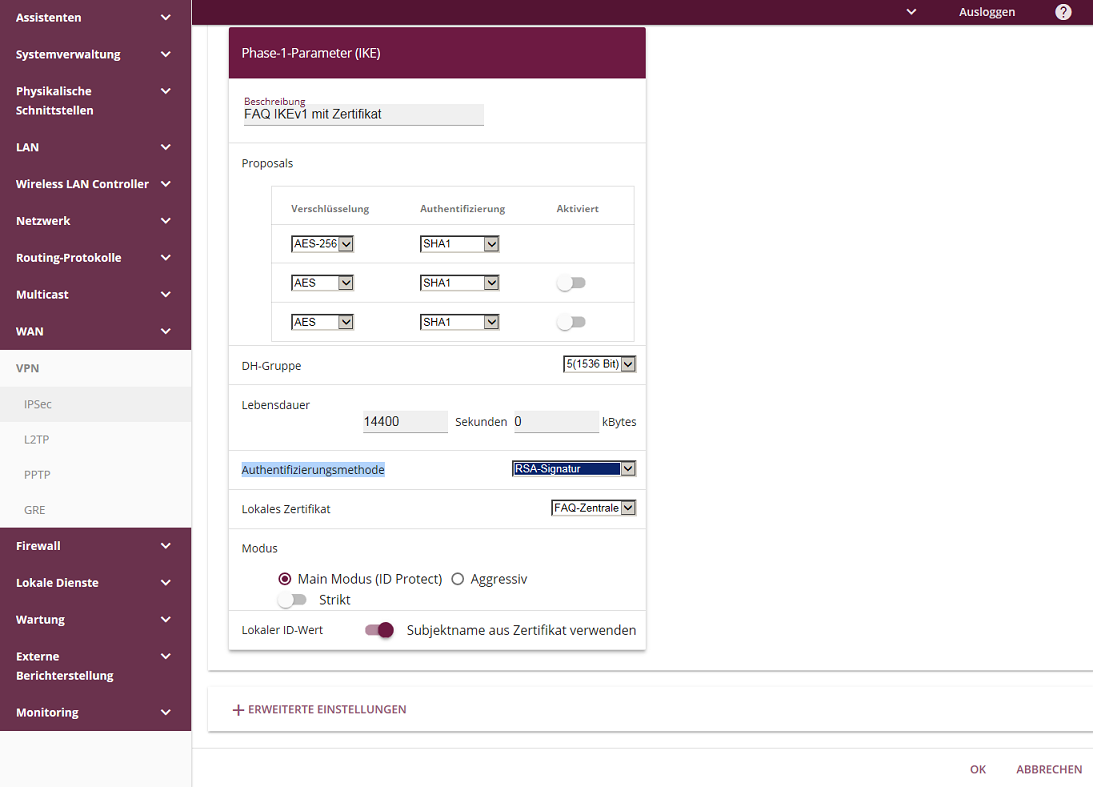

Schritt 2: Anlegen des Phase-1-Profiles

Das Anlegen des Phase-1-Profils für IKEv1 mit Zertifikat erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-1-Profile" mit Klick auf "Neues IKEv1-Profil erstellen".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des neuen Phase-1-Profiles für IKEv1 und Zertifikate:

Bild 2: GUI-Menü mit den Beispielwerten des neuen Phase-1-Profiles für IKEv1 und Zertifikate

Unter "Erweiterte Einstellungen" ist die Erreichbarkeitsprüfung "Dead Peer Detection (Idle)" auszuwählen. Nach dem "OK" ist das neue Profil als "Standard" zu markieren.

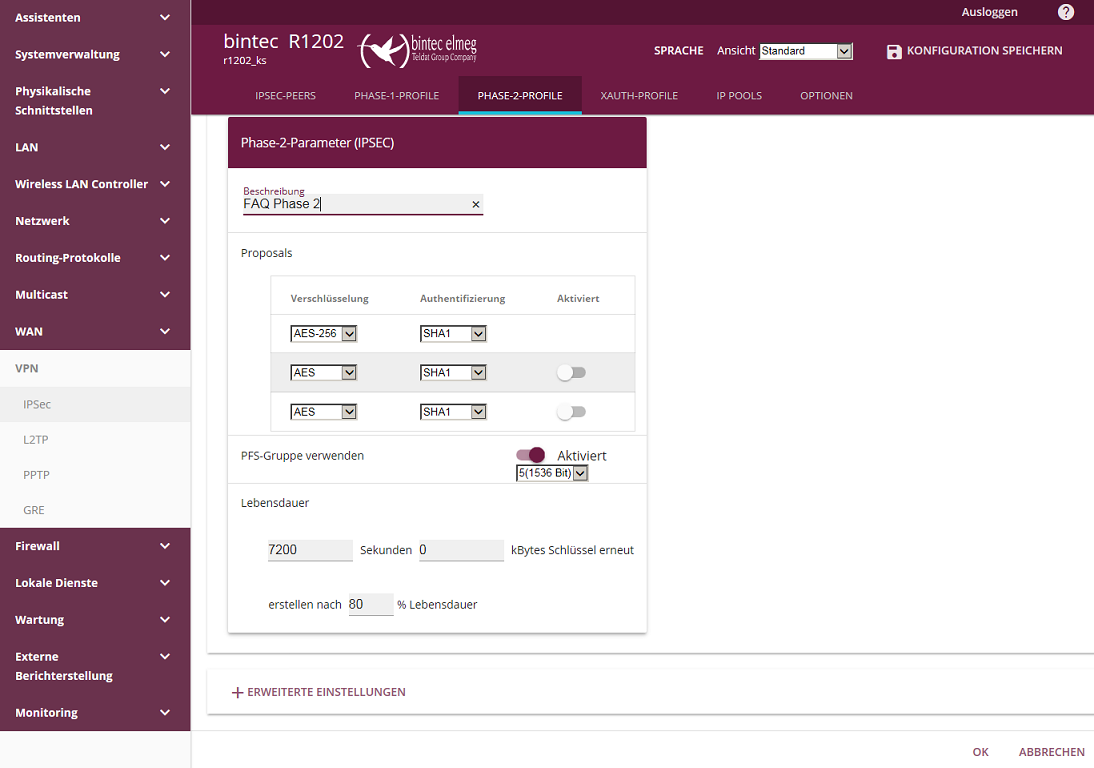

Schritt 3: Anlegen des Phase-2-Profiles

Das Anlegen des Phase-2-Profiles erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-2-Profile" mit Klick auf "Neu".

Beispiel für das GUI-Menü mit Beispielwerten zur Konfiguration des neuen Phase-2-Profiles:

Bild 3: GUI-Menü mit den Beispielwerten des neuen Phase-2-Profiles

Unter "Erweiterte Einstellungen" ist die Erreichbarkeitsprüfung "Inaktiv" auszuwählen. Nach dem "OK" ist das neue Profil als "Standard" zu markieren.

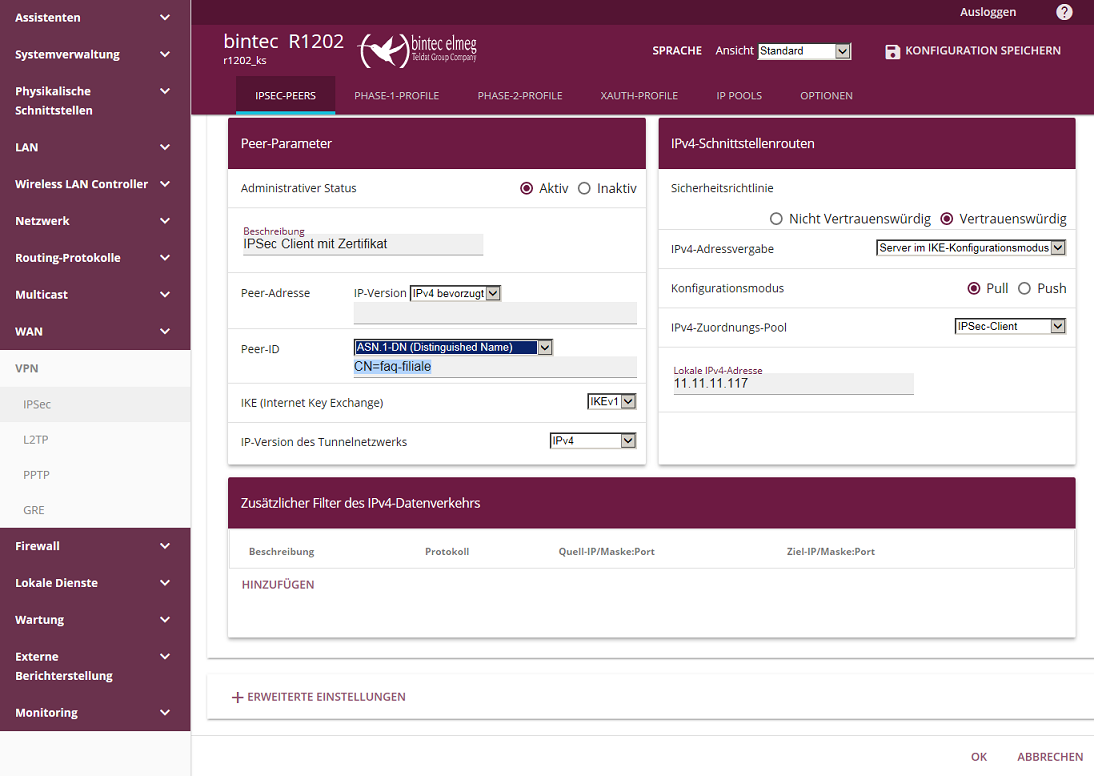

Schritt 4: Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten

Das Anlegen des IPSec-Peers mit IKEv1 und Zertifikaten erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "IPSec-Peers" mit Klick auf "NEU".

Beispiel für das GUI-Menü des bintec R1202 mit Beispielwerten zur Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten:

Bild 4: GUI-Menü des bintec R1202 mit der Konfiguration des IPSec-Peers mit IKEv1 und Zertifikaten

Hierbei sind im Feld Peer-ID der ID-Wert, im Beispiel kurz "CN=faq-filiale" und der ID-Typ "ASN.1-DN (Distinguished Name") die Parameter des (vollständigen) "Subjektnamens" aus dem lokalen Zertifikat des bintec Secure IPSec Clients. Die Lokale IPv4-Adresse "11.11.11.117" ist hier die eigene LAN-IP-Adresse des bintec R1202.

Wichtiger Hinweis:

Achten Sie generell beim IPSec ganz besonders auf korrekte Peer-IDs, Lokale IDs und zugehörige Peer-ID-Typen.

Bei Zertifikaten ist wie im Beispielfall normalerweise immer der ID-Typ "ASN.1-DN (Distinguished Name") zu verwenden.

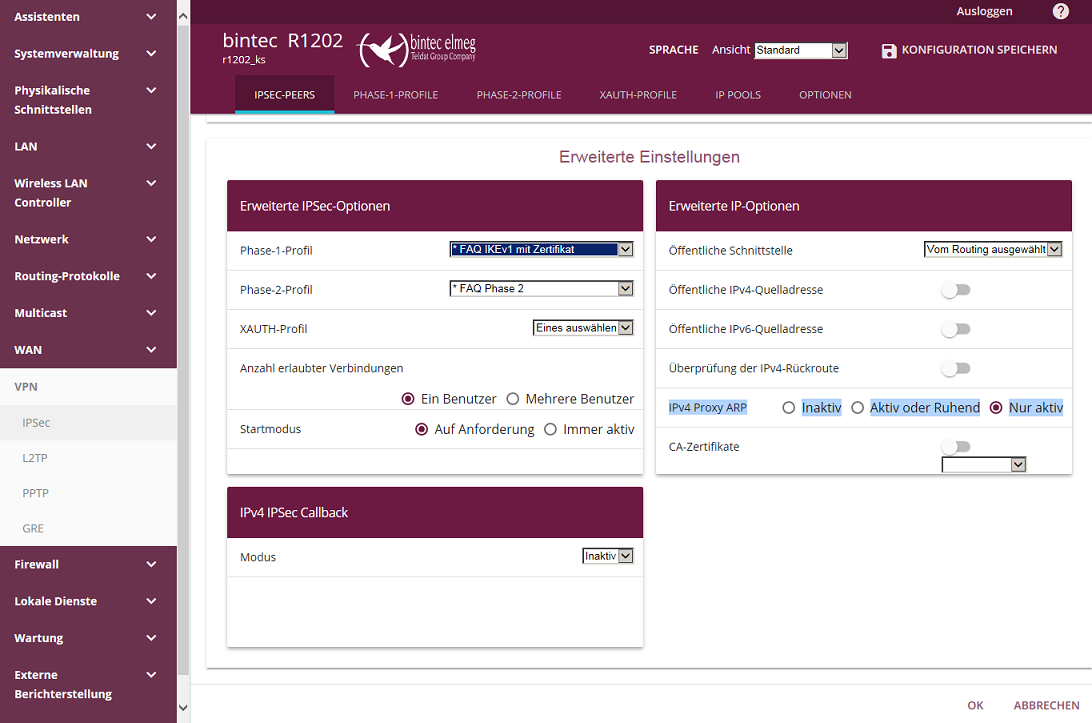

Schritt 5: Zuweisung der neuen Profile zum IPSec-Peer und Aktivierung von Proxy-ARP

Abschließend sind die beiden neuen Profile für Phase 1 und Phase 2 dem neuen IPSec-Peer noch explizit zuzuweisen.

Außerdem ist hier auch noch das Proxy-ARP zu aktivieren, da im Beispiel die IP-Pool-Adresse im IP-Adressbereich des LAN-IP-Subnetzes des bintec R1202 liegt.

Achtung: Im Beispielfall ist deshalb auch am LAN-Interface des bintec R1202 das Proxy-ARP zu aktivieren.

GUI-Menü des neuen IPSec-Peers unter Erweiterte Einstellungen für die Zuweisung der neuen Profile und die Aktivierung des Proxy-ARP:

Bild 5: GUI-Menü des neuen IPSec-Peers unter Erweiterte Einstellungen mit der Zuweisung der neuen Profile und der Aktivierung von Proxy-ARP

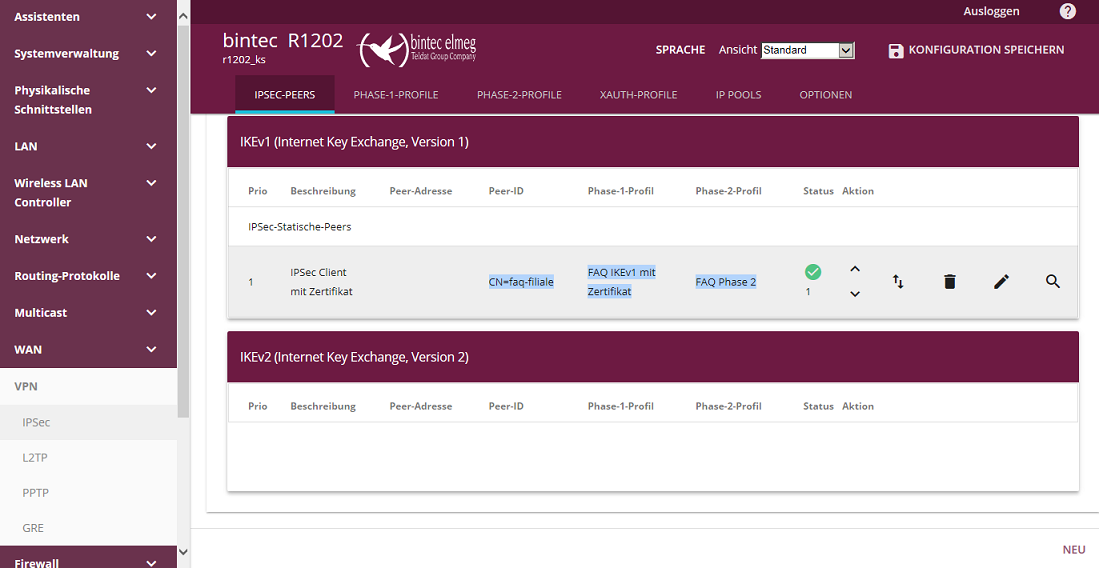

Nach dem "OK" wird der fertige neue IPSec-Peer in der Liste der IPSec-Peers mit seinen beiden neuen Profilen angezeigt, hier als Beispiel bei aktiver VPN-IPSec-Verbindung:

Bild 6: GUI-Menü mit dem fertigen neuen IPSec-Peer und seinen individuellen Profilen bei aktiver Verbindung

Kontrolle der Funktion des konfigurierten neuen IPSec-Peers mit IKEv1 und Zertifikaten

- Eine gute Kontrolle ermöglichen die Syslog-Meldungen am Prompt der Router-Konsole (z.B. mit Telnet) mittels Kommando "debug all&".

Beispielmeldungen auf der Konsole der IPSec-Gegenstelle bintec R1202 (Responder) bei der erfolgreichen VPN-IPSec-Einwahl des bintec Secure IPSec Clients:

r1202_ks:> debug all& 11:25:02 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:500/192.168.4.117:500 <- 192.168.4.20:10952 11:25:02 DEBUG/IPSEC: P1: peer 0 () sa 2 (R): new ip 192.168.4.117 <- ip 192.168.4.20 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'da8e937880010000' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsra-isakmp-xauth-06' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-03' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-02' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'draft-ietf-ipsec-nat-t-ike-00' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4a131c81070358455c5728f20e95452f' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'Dead Peer Detection (DPD, RFC 3706)' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cb1ed48b6d68269bb411b61a07bce257' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'c61baca1f1a60cc10800000000000000' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is 'cbe79444a0870de4224a2c151fbfe099' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '4048b7d56ebce88525e7de7f00d6c2d3c0000000' 11:25:02 INFO/IPSEC: P1: peer 0 () sa 2 (R): Vendor ID: 192.168.4.20:10952 (No Id) is '12f5f28c457168a9702d9fe274cc0100' 11:25:03 DEBUG/INET: NAT: new incoming session on ifc 1000 prot 17 192.168.4.117:4500/192.168.4.117:4500 <- 192.168.4.20:10954 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): identified ip 192.168.4.117 <- ip 192.168.4.20 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): notify id No Id <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale): Initial contact notification proto 1 spi(16) = [30f96ae7 fc162800 : 1a57de22 ddec47f9] 11:25:03 DEBUG/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): [IP] NAT-T: port change: local: 192.168.4.117:500->192.168.4.117:4500, remote: 192.168.4.20:10952->192.168.4.20:10954 11:25:03 INFO/IPSEC: P1: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): done id der_asn1_dn(any:0,[0..24]=CN=faq-zentrale) <- id der_asn1_dn(any:0,[0..23]=CN=faq-filiale) IP[30f96ae7 fc162800 : 1a57de22 ddec47f9] 11:25:03 INFO/IPSEC: CFG: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): request for ip address received 11:25:03 INFO/IPSEC: CFG: peer 1 (IPSec Client mit Zertifikat) sa 2 (R): ip address 11.11.11.50 assigned 11:25:03 INFO/IPSEC: P2: peer 1 (IPSec Client mit Zertifikat) traf 0 bundle 2 (R): created 11.11.11.0/24:0 < any > 11.11.11.50/32:0 rekeyed 0 11:25:03 DEBUG/IPSEC: P2: peer 1 (IPSec Client mit Zertifikat) traf 0 bundle 2 (R): SA 3 established ESP[3160a982] in[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 11:25:03 DEBUG/IPSEC: P2: peer 1 (IPSec Client mit Zertifikat) traf 0 bundle 2 (R): SA 4 established ESP[835214da] out[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 11:25:03 INFO/IPSEC: Activate Bundle 2 (Peer 1 Traffic -1) 11:25:03 INFO/IPSEC: P2: peer 1 (IPSec Client mit Zertifikat) traf 0 bundle 2 (R): established (192.168.4.117<->192.168.4.20) with 2 SAs life 28800 Sec/0 Kb rekey 25920 Sec/0 Kb Hb none PMTU

Anschließend noch testweises Ping vom PC des bintec Secure IPSec-Clients durch den VPN-Tunnel zu einem Host im LAN der IPSec-Gegenstelle bintec R1202:

D:\>ping -n 3 11.11.11.115

Ping wird ausgeführt für 11.11.11.115 mit 32 Bytes Daten:

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Antwort von 11.11.11.115: Bytes=32 Zeit=1ms TTL=62

Ping-Statistik für 11.11.11.115:

Pakete: Gesendet = 3, Empfangen = 3, Verloren = 0 (0% Verlust)

Abschlußbemerkung

Vergessen Sie nicht Ihre gewünschte Einstellung bootfest zu speichern und Ihre aktiven Konfigurationen regelmäßg in externe Dateien zu exportieren.

Basis

Erstellt: 8.+9.2.2018

Produkt: bintec Router-Serien und be.IP-Serie

Release: 10.1.27 Patch 6

KW: 11/2018

kst