bintec Router-Serien und be.IP-Serie - Hinweise zu NAT (Network Address Translation) im IPSec-Tunnel mit N:1-Übersetzung der Quell-IP-Adressen: Unterschied zwischen den Versionen

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 38: | Zeile 38: | ||

Bild 2: GUI-Menü mit Festlegung der Austauschadresse innerhalb der IPSec-Peer-Konfiguration (hier den abschließenden Klick auf "OK" nicht vergessen!) <br /> | Bild 2: GUI-Menü mit Festlegung der Austauschadresse innerhalb der IPSec-Peer-Konfiguration (hier den abschließenden Klick auf "OK" nicht vergessen!) <br /> | ||

| − | Damit sollte die standardmäßige NAT-Adressübersetzung der Quelladresse für den ausgehenden Traffic die erwünschte Funktion erfüllen - ohne | + | Damit sollte die standardmäßige NAT-Adressübersetzung der Quelladresse für den ausgehenden Traffic die erwünschte Funktion erfüllen - ohne eine Konfiguration zusätzlicher NAT--Regeln. <br /> |

| − | |||

| − | Beispielausgaben | + | ===Kontrolle der Funktion der konfigurierten N:1 Adressübersetzung der Quell-IP-Adressen:=== |

| + | |||

| + | Eine einfache Kontrolle der Quelladressübersetzung ermöglichen die Ausgaben des Kommandos "debug all&" am Prompt der Router-Konsole. <br /> | ||

| + | |||

| + | Beispielausgaben für Traffic von drei verschiedenen Ursprungs-IP-Adressen: | ||

<PRE> | <PRE> | ||

rs353jw_ks:> debug all& | rs353jw_ks:> debug all& | ||

Aktuelle Version vom 7. August 2017, 11:01 Uhr

bintec Router-Serien und be.IP-Serie - Hinweise zu NAT (Network Address Translation) im IPSec-Tunnel mit N:1-Übersetzung der Quell-IP-Adressen

Vorbemerkungen:

- In einen IPSec-Tunnel gesendeter (Nutz-)IP-Traffic soll mit Hilfe von NAT (Network Address Translation) eine neue Quell-IP-Adresse erhalten.

- Vorausgesetzt wird eine bereits vorhandene IPSec-Verbindung, im Beispiel bezeichnet mit "IPSec-Tunnel1".

- Im vorliegenden Beispiel wird ein bintec RS353jw mit Software-Version 10.1.27 verwendet, die Konfiguration erfolgt mittels GUI.

- Andere Geräte der bintec Router-Serien und der be.IP-Serie mit vergleichbaren Software-Versionen sind teilweise identisch bzw. analog zu konfigurieren.

- Exportieren Sie Ihre aktive Konfiguration in eine externe Datei, bevor Sie mit Änderungen an der Konfiguration beginnen.

Die grundsätzliche Funktion von NAT (Network Address Translation) ist sehr gut in der Online-Hilfe und im Manual beschrieben:

"Network Address Translation (NAT) ist eine Funktion Ihres Geräts, um Quell- und Zieladressen von IP-Paketen definiert umzusetzen.

Mit aktiviertem NAT werden weiterhin IP-Verbindungen standardmäßig nur noch in einer Richtung, ausgehend (forward) zugelassen (=Schutzfunktion).

Ausnahmeregeln können konfiguriert werden (in NAT-Konfiguration )."

Vorgehensweise:

Im vorliegenden Beispiel sollen die ursprünglichen Absende-IP-Adressen des Nutz-Traffics aus dem (lokalen) Netz 192.168.20.0/24 des Routers

stammen und aufgrund von (strukturellen) Anforderungen der IPSec-Gegenseite durch eine fest vorgegebene andere IP-Adresse ersetzt werden.

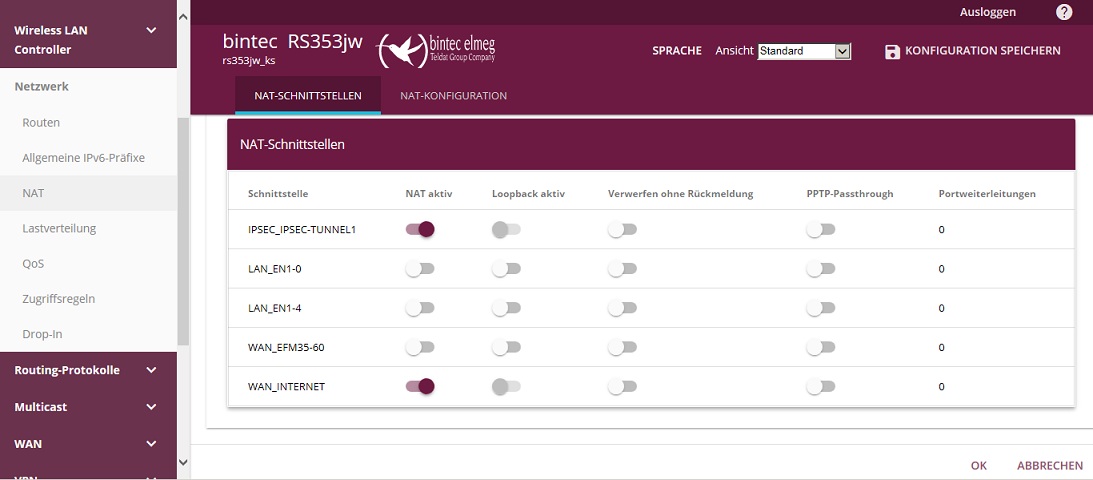

Zu diesem Zweck muß im GUI-Menü "Netzwerk" unter "NAT" auf dem Tab "NAT-Schnittstellen" für die IPSec-Schnittstelle NAT aktiviert werden.

Beispiel für das GUI-Menü zur Aktivierung von NAT auf dem IPSec-Tunnel:

Bild 1: GUI-Menü mit NAT-Aktivierung auf dem IPSec-Tunnel (hier den abschließenden Klick auf "OK" nicht vergessen!)

NAT am IPSec-Interface mit Adressübersetzung N:1

Im einfachen Fall kann es bereits genügen, alle ursprünglichen Absende-IP-Adressen durch eine einzige gemeinsame IP-Adresse zu ersetzen.

Als Beispiel sollen alle IP-Adressen aus dem originalen Quellnetz 192.168.20.0/24 durch dieselbe IP-Host-Adresse 10.10.20.254 ersetzt werden.

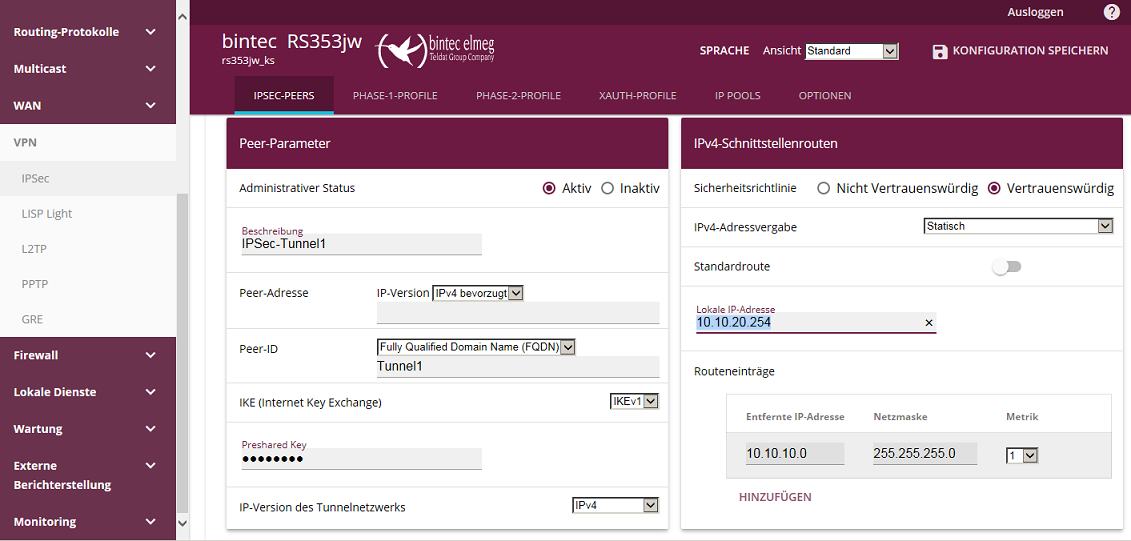

Zu diesem Zweck setzt man im GUI-Menü "VPN" unter "IPSec" auf dem Tab "IPSec-Peers" im Menü des IPSec-Peers die "Lokale IP-Adresse" auf

den gewünschten Austauschwert 10.10.20.254. Für das Gegenstellennetz ("entfernte IP-Adresse") sei hier die 10.10.10.0/24 vorgegeben.

Beispiel für das GUI-Menü zur Festlegung der Austauschadresse innerhalb der IPSec-Peer-Konfiguration:

Bild 2: GUI-Menü mit Festlegung der Austauschadresse innerhalb der IPSec-Peer-Konfiguration (hier den abschließenden Klick auf "OK" nicht vergessen!)

Damit sollte die standardmäßige NAT-Adressübersetzung der Quelladresse für den ausgehenden Traffic die erwünschte Funktion erfüllen - ohne eine Konfiguration zusätzlicher NAT--Regeln.

Kontrolle der Funktion der konfigurierten N:1 Adressübersetzung der Quell-IP-Adressen:

Eine einfache Kontrolle der Quelladressübersetzung ermöglichen die Ausgaben des Kommandos "debug all&" am Prompt der Router-Konsole.

Beispielausgaben für Traffic von drei verschiedenen Ursprungs-IP-Adressen:

rs353jw_ks:> debug all& 19:56:18 DEBUG/INET: NAT: new outgoing session on ifc 38100001 prot 1 192.168.20.100:13/10.10.20.254:58336 -> 10.10.10.253:0 19:56:25 DEBUG/INET: NAT: new outgoing session on ifc 38100001 prot 1 192.168.20.101:13/10.10.20.254:41687 -> 10.10.10.253:0 19:56:31 DEBUG/INET: NAT: new outgoing session on ifc 38100001 prot 1 192.168.20.102:13/10.10.20.254:50207 -> 10.10.10.253:0

Hierbei bezeichnet "ifc 38100001" das IPSec-Interface und mit "192.168.20.100/10.10.20.254 ->" wird die Quelladressübersetzung angezeigt.

Abschlußbemerkung:

Vergessen Sie nicht Ihre gewünschte Einstellung bootfest zu speichern und Ihre aktiven Konfigurationen regelmäßg in externe Dateien zu exportieren.

Basis:

Erstellt: 4.8.2017

Produkt: bintec Router-Serien und be.IP-Serie

Release: 10.1.27

KW: 36/2017

kst