bintec Router-Serien und be.IP-Serie - Beispiel für das Prinzip einer VPN-Verbindung LAN-zu-LAN mit IPSec (IKEv2) und Zertifikaten: Unterschied zwischen den Versionen

Aus bintec elmeg Support-Wiki / FAQ

(Die Seite wurde neu angelegt: „'''<big>bintec Router-Serien und be.IP-Serie - Beispiel für das Prinzip einer VPN-Verbindung LAN-zu-LAN mit IPSec (IKEv2) und Zertifikaten</big>'''__NOEDITSEC…“) |

(kein Unterschied)

|

Version vom 22. Januar 2018, 18:11 Uhr

bintec Router-Serien und be.IP-Serie - Beispiel für das Prinzip einer VPN-Verbindung LAN-zu-LAN mit IPSec (IKEv2) und Zertifikaten

Inhaltsverzeichnis

- 1 Vorbemerkungen

- 2 Vorgehensweise

- 3 Kontrolle der Funktion des neu konfigurierten VPN-Tunnels

- 4 Abschlußbemerkung

- 5 Basis

Vorbemerkungen

- Durch einen VPN-Tunnel sollen zwei örtlich getrennt liegende LANs mittels IPSec (IKEv2) unter Verwendung von Zertifikaten routingtechnisch miteinander verbunden werden.

- Im vorliegenden Beispiel soll diese "LAN-zu-LAN"-Verbindung von einem bintec RS353jw in der Filiale zu einem bintec R1202 in der Zentrale aufgebaut werden, beide mit der Firmware Release Version 10.1.27 Patch 6.

- Auf beiden bintec Routern wird im vorliegenden Beispiel von initial unkonfiguriertem IPSec ausgegangen (entspr. Auslieferungszustand).

- Andere Geräte der bintec Router-Serien und der be.IP-Serie mit vergleichbaren Software-Versionen sind teilweise identisch bzw. analog zu konfigurieren.

- Die Konfiguration der IPSec-Verbindung erfolgt generell mittels GUI, im Wesentlichen aber im GUI Menü "VPN" unter "IPSec".

- Die inividuellen Einstellparameterbeschreibungen sind im Kontext-Menü der Online-Hilfe und im Manual zu finden.

- Exportieren Sie Ihre aktive Konfiguration in eine externe Datei, bevor Sie mit Änderungen an der Konfiguration beginnen.

Im vorliegenden Beispiel wird vorausgesetzt, dass alle notwendigen Schlüssel und Zertifikate bereits ordungsgemäß und passend erstellt wurden

und in beide bintec Geräte importiert und "Gültig" sind. Bezüglich des Gültigkeitszeitraums der Zertifikate ist auf korrekte Werte von Datum

und Uhrzeit in den Geräten zu achten. Die grundsätzliche Handhabung von Zertifikaten ist sehr gut in der Online-Hilfe und im Manual beschrieben.

Vorgehensweise

Im vorliegenden Beispiel soll das LAN "192.168.17.0/24" eines bintec RS353jw in der Filiale durch einen IPSec-Tunnel (IKEv2)

unter Verwendung von Zertifikaten mit dem LAN "192.168.0.0/24" eines bintec R1202 in der Zentrale verbunden werden.

Die IP-Adresse "212.0.0.1" soll hierbei als "öffentliche" WAN-IP-Adresse des bintec R1202 in der Zentrale fungieren und

die IP-Adresse "212.0.0.2" als "öffentliche" WAN-IP-Adresse des bintec RS353jw in der Filiale.

Die notwendigen Schlüssel ("Public Keys") und Zertifikate (Zertifikat der Zertifizierungsstelle (CA) und Benutzerzertifikat)

seien bereits ordungsgemäß in beide bintec Geräte importiert - bequemerweise im Format "PKCS#12 Kette".

Die Konfiguration im Beispiel erfolgt nun in drei wesentlichen Schritten:

- Anlegen der Phase-1-Profile in Filiale und Zentrale

- Anlegen der Phase-2-Profile in Filiale und Zentrale

- Konfiguration der IPSec-Peers in Filiale und Zentrale

Schritt 1: Anlegen der Phase-1-Profile in Filiale und Zentrale

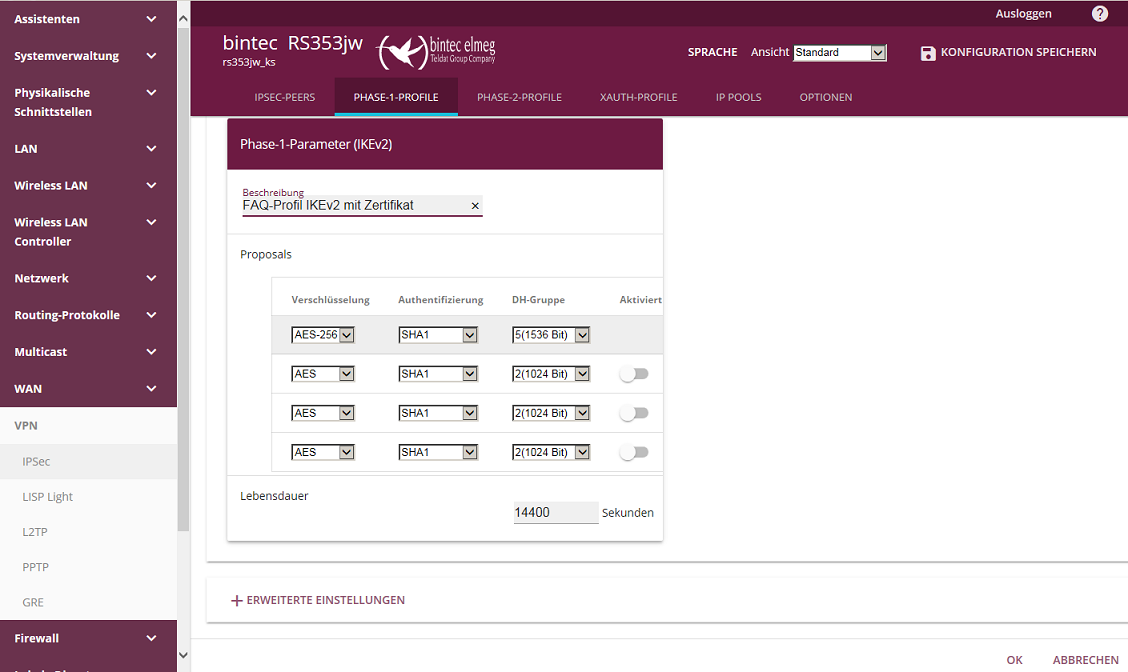

Phase-1-Profil einrichten im bintec RS353jw in der Filiale

Das Anlegen des Phase-1-Profils erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-1-Profile" mit Klick auf "Neues IKEv2-Profil erstellen".

Beispiel für das GUI-Menü des bintec RS353jw in der Filiale mit Beispielwerten zur Konfiguration des Phase-1-Profils:

Bild 1: GUI-Menü des bintec RS353jw in der Filiale mit den Beispielwerten des Phase-1-Profils

Unter "Erweiterte Einstellungen" ist die Erreichbarkeitsprüfung auf "Aktiviert" zu belassen.

Nach dem "OK" ist das neue Profil als "Standard" zu markieren.

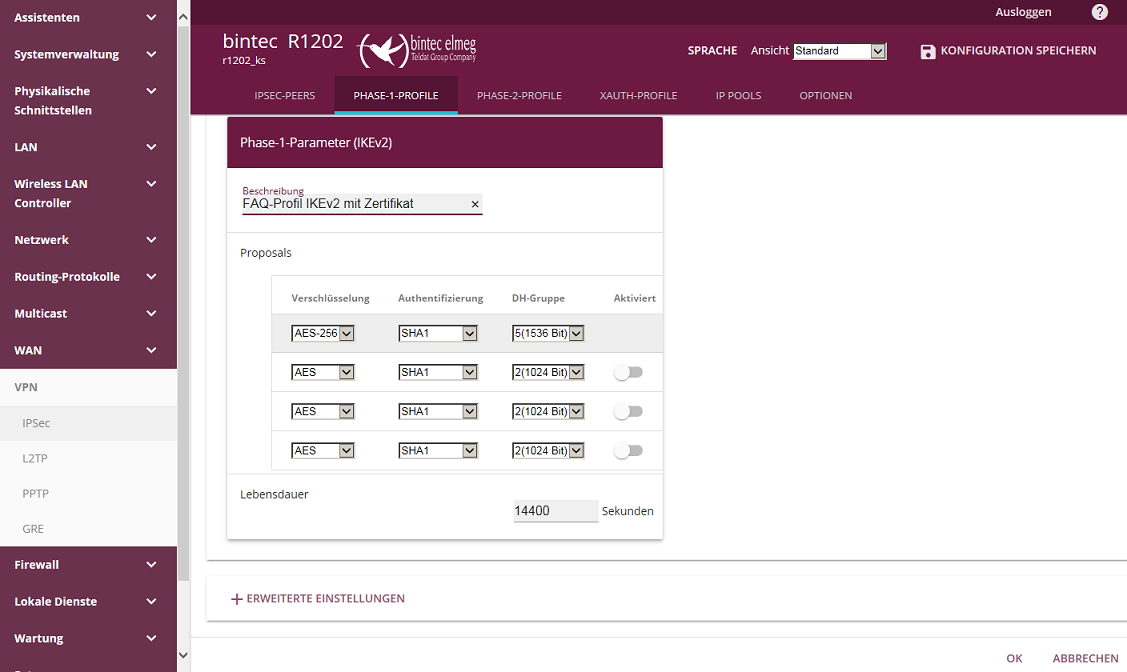

Phase-1-Profil einrichten im bintec R1202 in der Zentrale

Das Anlegen des Phase-1-Profils erfolgt wieder im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-1-Profile" mit Klick auf "Neues IKEv2-Profil erstellen".

Beispiel für das GUI-Menü des bintec R1202 in der Zentrale mit Beispielwerten zur Konfiguration des Phase-1-Profils:

Bild 2: GUI-Menü des bintec R1202 in der Zentrale mit den Beispielwerten des Phase-1-Profils

Unter "Erweiterte Einstellungen" ist wieder die Erreichbarkeitsprüfung auf "Aktiviert" zu belassen.

Nach dem "OK" ist das neue Profil auch wieder als "Standard" zu markieren.

Schritt 2: Anlegen der Phase-2-Profile in Filiale und Zentrale

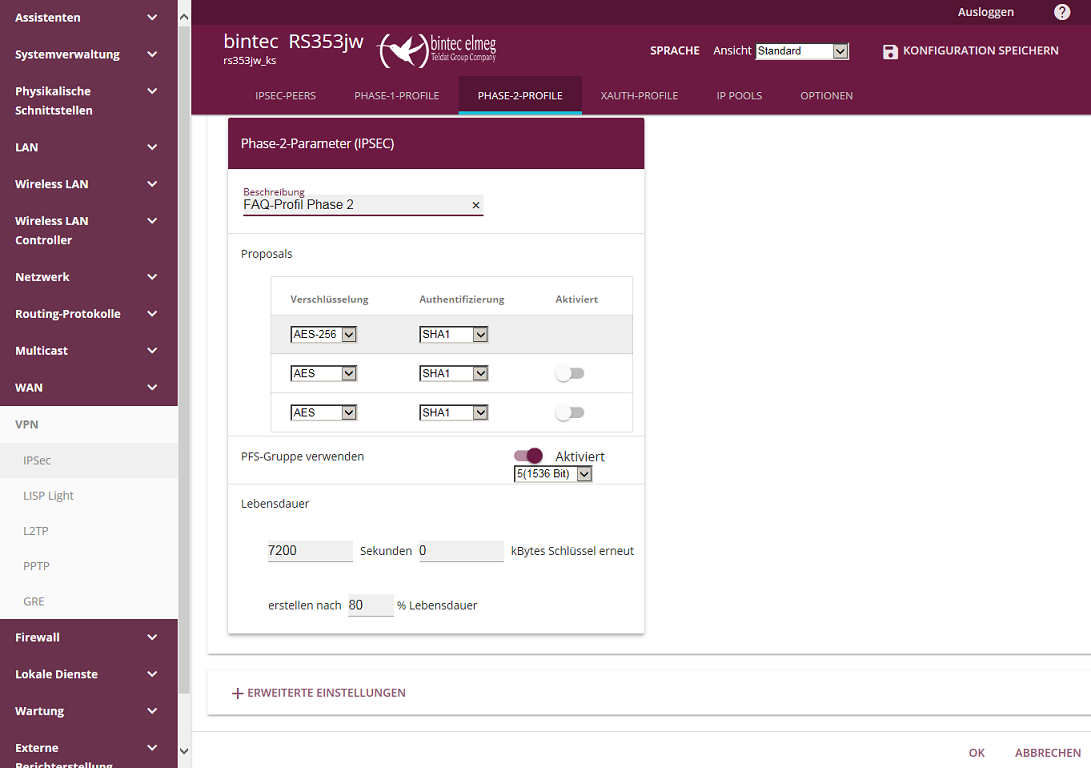

Phase-2-Profil einrichten im bintec RS353jw in der Filiale

Das Anlegen des Phase-2-Profils erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-2-Profile" mit Klick auf "NEU".

Beispiel für das GUI-Menü des bintec RS353jw in der Filiale mit Beispielwerten zur Konfiguration des Phase-2-Profils:

Bild 3: GUI-Menü des bintec RS353jw in der Filiale mit den Beispielwerten des Phase-2-Profils

Unter "Erweiterte Einstellungen" ist die Erreichbarkeitsprüfung "Inaktiv" auszuwählen. Nach dem "OK" ist das neue Profil als "Standard" zu markieren.

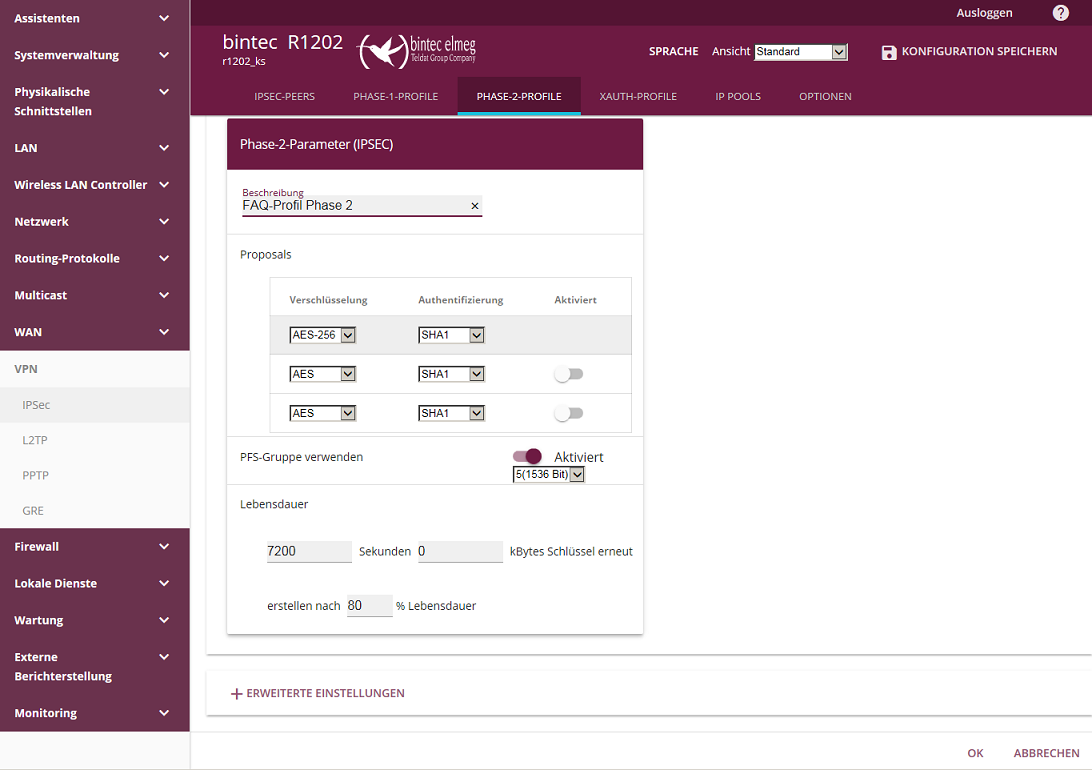

Phase-2-Profil einrichten im bintec R1202 in der Zentrale

Das Anlegen des Phase-2-Profils erfolgt wieder im GUI Menü "VPN" unter "IPSec" auf dem Tab "Phase-2-Profile" mit Klick auf "NEU".

Beispiel für das GUI-Menü des bintec R1202 in der Zentrale mit Beispielwerten zur Konfiguration des Phase-2-Profils:

Bild 4: GUI-Menü des bintec R1202 in der Zentrale mit den Beispielwerten des Phase-2-Profils

Unter "Erweiterte Einstellungen" ist wieder die Erreichbarkeitsprüfung "Inaktiv" auszuwählen. Nach dem "OK" ist das neue Profil auch wieder als "Standard" zu markieren.

Schritt 3: Konfiguration der IPSec-Peers in Filiale und Zentrale

IPSec-Peer einrichten im bintec RS353jw in der Filiale

Das Anlegen des IPSec-Tunnels erfolgt im GUI Menü "VPN" unter "IPSec" auf dem Tab "IPSec-Peers" mit Klick auf "NEU".

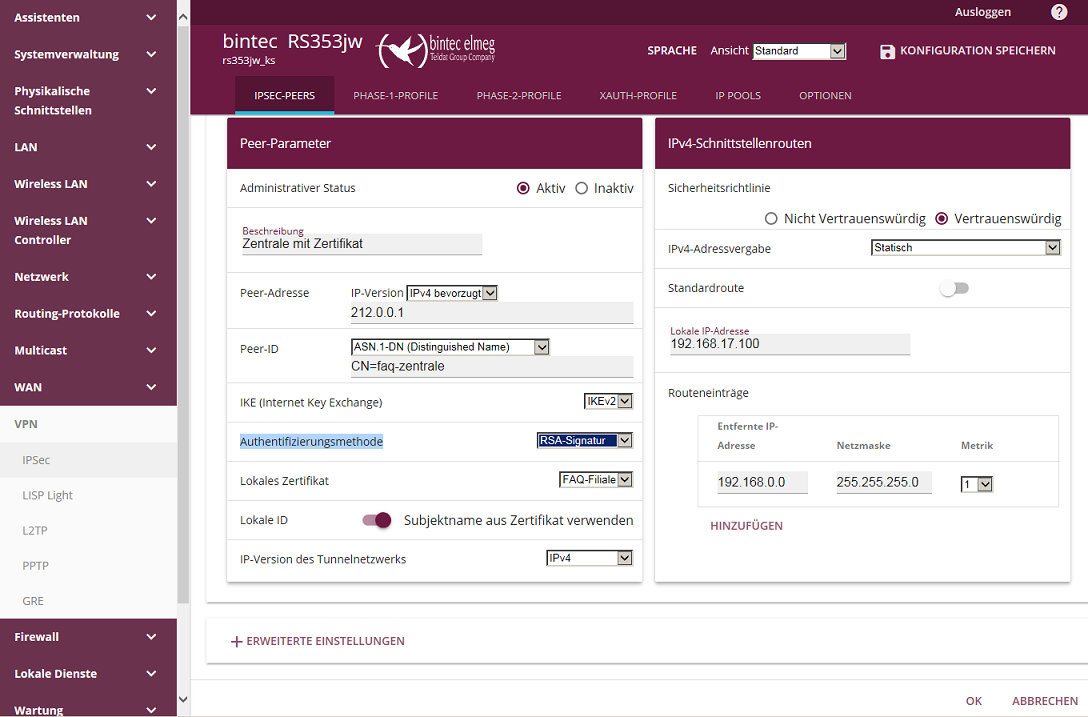

Beispiel für das GUI-Menü des bintec RS353jw in der Filiale mit Beispielwerten zur Konfiguration des IPSec-Tunnels:

Bild 5: GUI-Menü des bintec RS353jw in der Filiale mit den Beispielwerten des neuen IPSec-Tunnels

Unter "Erweiterte Einstellungen" sind außerdem noch die beiden neu angelegten Profile für Phase-1 ("FAQ-Profil IKEv2 mit Zertifikat") und Phase-2 ("FAQ-Profil Phase 2") auszuwählen.

Die Peer-Adresse ist im Beispiel die "öffentliche" WAN-IP-Adresse "212.0.0.1" der Gegenstelle R1202 in der Zentrale, die "Lokale IP-Adresse" ist im Beispiel die eigene LAN-IP-Adresse "192.168.17.100" des bintec RS353jw in der Filiale, die "Entfernte IP-Adresse" ist im Beispiel das LAN "192.168.0.0/24" der Gegenstelle bintec R1202 in der Zentrale.

Hinweis: Achten Sie generell beim IPSec ganz besonders auf korrekte Peer-IDs, Lokale IDs und die zugehörigen Peer-ID-Typen.

IPSec-Peer einrichten im bintec R1202 in der Zentrale

Das Anlegen des IPSec-Tunnels erfolgt wieder im GUI Menü "VPN" unter "IPSec" auf dem Tab "IPSec-Peers" mit Klick auf "NEU".

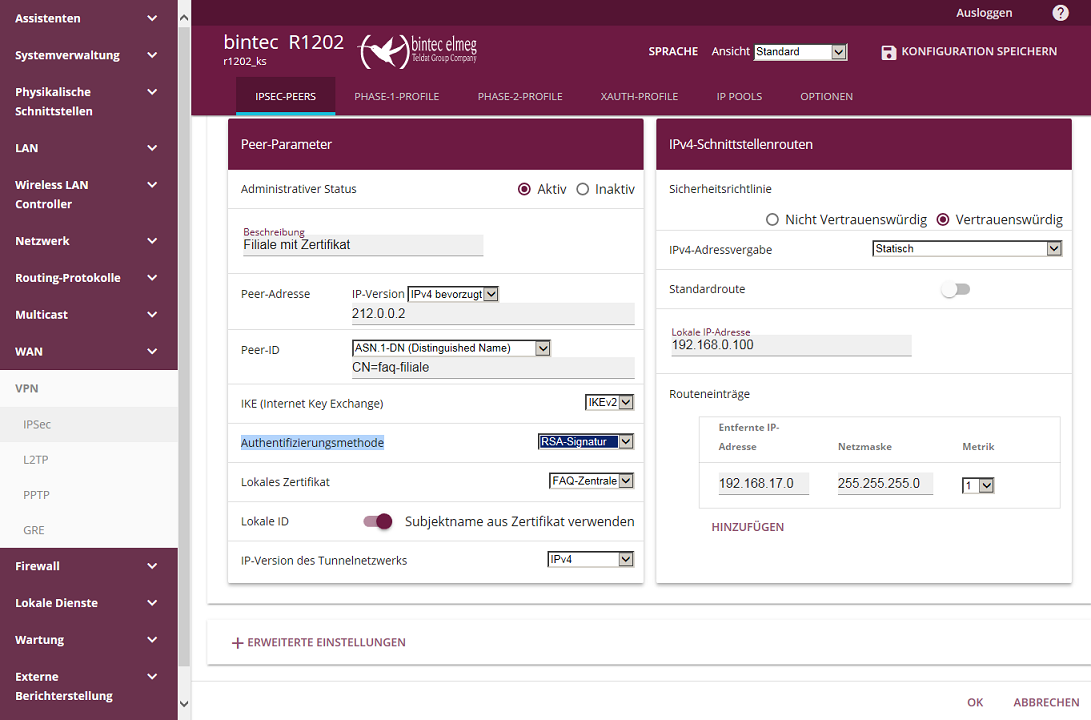

Beispiel für das GUI-Menü des bintec R1202 in der Zentrale mit Beispielwerten zur Konfiguration des IPSec-Tunnels:

Bild 6: GUI-Menü des bintec R1202 in der Zentrale mit den Beispielwerten des neuen IPSec-Tunnels

Unter "Erweiterte Einstellungen" sind wieder die beiden neu angelegten Profile für Phase-1 ("FAQ-Profil IKEv2 mit Zertifikat") und Phase-2 ("FAQ-Profil Phase 2") auszuwählen.

Die Peer-Adresse ist im Beispiel die "öffentliche" WAN-IP-Adresse "212.0.0.2" der Gegenstelle RS353jw in der Filiale, die "Lokale IP-Adresse" ist im Beispiel die eigene LAN-IP-Adresse "192.168.0.100" des bintec R1202 in der Zentrale, die "Entfernte IP-Adresse" ist im Beispiel das LAN "192.168.0.0/24" der Gegenstelle bintec RS353jw in der Filiale.

Hinweis: Achten Sie generell beim IPSec ganz besonders auf korrekte Peer-IDs, Lokale IDs und die zugehörigen Peer-ID-Typen.

Kontrolle der Funktion des neu konfigurierten VPN-Tunnels

- Eine gute Kontrolle des Verbindungsaufbaus ermöglicht das Kommando "debug all&" auf der Router-Konsole (Telnet, SSH oder seriell).

Beispielmeldungen auf der Konsole des Initiators bintec RS353jw der Filiale beim erfolgreichen VPN-Verbindungsaufbau zum bintec R1202 der Zentrale:

rs353jw_ks:> debug all& 17:18:32 INFO/INET: dialup if 38100001 prot 1 192.168.17.100:2048->192.168.0.100:24418 17:18:32 INFO/IPSEC: Trigger Bundle -2 (Peer 1 Traffic 0) prot 255 192.168.17.0:0->192.168.0.0:0 17:18:32 INFO/IPSEC: CHILD_SA: peer 1 (Zentrale mit Zertifikat) traf 0 bundle -2 (I): created 192.168.17.0/24:0 < any > 192.168.0.0/24:0 rekeyed 0 17:18:33 DEBUG/INET: NAT: new outgoing session on ifc 1040000 prot 17 212.0.0.2:500/212.0.0.2:872 -> 212.0.0.1:500 17:18:33 DEBUG/IPSEC: IKE_SA: peer 1 (Zentrale mit Zertifikat) sa 2 (I): identified ip 212.0.0.2 -> ip 212.0.0.1 17:18:33 DEBUG/IPSEC: IKE_SA: peer 1 (Zentrale mit Zertifikat) sa 2 (I): [IkeSaInit] port change: local: 212.0.0.2:500->212.0.0.2:4500, remote: 212.0.0.1:500->212.0.0.1:4500 17:18:33 DEBUG/INET: NAT: new outgoing session on ifc 1040000 prot 17 212.0.0.2:4500/212.0.0.2:62616 -> 212.0.0.1:4500 17:18:33 INFO/IPSEC: IKE_SA: peer 1 (Zentrale mit Zertifikat) sa 2 (I): done id der_asn1_dn([0..23]=CN=faq-filiale) -> id der_asn1_dn([0..24]=CN=faq-zentrale) [6530c305 bd508f75 : 755e15ab 5e468a33] 17:18:33 INFO/IPSEC: CHILD_SA: peer 1 (Zentrale mit Zertifikat) bundle -2 (I): SA 3 established ESP[73da5ee0] out[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 17:18:33 INFO/IPSEC: CHILD_SA: peer 1 (Zentrale mit Zertifikat) bundle -2 (I): SA 4 established ESP[d1cbc6d6] in[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 17:18:33 INFO/IPSEC: Activate Bundle -2 (Peer 1 Traffic -1) 17:18:33 INFO/IPSEC: CHILD_SA: peer 1 (Zentrale mit Zertifikat) traf 0 bundle -2 (I): established (212.0.0.2<->212.0.0.1) with 2 SAs life 7200 Sec/0 Kb rekey 5760 Sec/0 Kb Hb none PMTU rs353jw_ks:>

Beispielmeldungen auf der Konsole des Responders bintec R1202 der Zentrale bei erfolgreicher VPN-Einwahl des bintec RS353jw der Filiale:

r1202_ks:> debug all& 17:19:05 DEBUG/INET: NAT: new incoming session on ifc 1400 prot 17 212.0.0.1:500/212.0.0.1:500 <- 212.0.0.2:872 17:19:05 DEBUG/IPSEC: IKE_SA: peer 0 () sa 2 (R): new ip 212.0.0.1 <- ip 212.0.0.2 17:19:06 DEBUG/INET: NAT: new incoming session on ifc 1400 prot 17 212.0.0.1:4500/212.0.0.1:4500 <- 212.0.0.2:62616 17:19:06 DEBUG/IPSEC: IKE_SA: peer 1 (Filiale mit Zertifikat) sa 2 (R): identified ip 212.0.0.1 <- ip 212.0.0.217:19:06 DEBUG/IPSEC: IKE_SA: peer 1 (Filiale mit Zertifikat) sa 2 (R): [IkeSaInit] port change: local: 212.0.0.1:500->212.0.0.1:4500, remote: 212.0.0.2:872->212.0.0.2:62616 17:19:06 INFO/IPSEC: IKE_SA: peer 1 (Filiale mit Zertifikat) sa 2 (R): done id der_asn1_dn([0..24]=CN=faq-zentrale) <- id der_asn1_dn([0..23]=CN=faq-filiale) [6530c305 bd508f75 : 755e15ab 5e468a33] 17:19:06 INFO/IPSEC: CHILD_SA: peer 1 (Filiale mit Zertifikat) traf 0 bundle 2 (R): created 192.168.0.0/24:0 < any > 192.168.17.0/24:0 rekeyed 0 17:19:06 INFO/IPSEC: CHILD_SA: peer 1 (Filiale mit Zertifikat) bundle 2 (R): SA 3 established ESP[73da5ee0] in[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 17:19:06 INFO/IPSEC: CHILD_SA: peer 1 (Filiale mit Zertifikat) bundle 2 (R): SA 4 established ESP[d1cbc6d6] out[0] Mode tunnel enc aes-cbc (256 bit) auth sha (160 bit) 17:19:06 INFO/IPSEC: Activate Bundle 2 (Peer 1 Traffic -1) 17:19:06 INFO/IPSEC: CHILD_SA: peer 1 (Filiale mit Zertifikat) traf 0 bundle 2 (R): established (212.0.0.1<->212.0.0.2) with 2 SAs life 7200 Sec/0 Kb rekey 6480 Sec/0 Kb Hb none PMTU r1202_ks:>

Abschließend noch testweises Ping vom Host im LAN des RS353jw der Filiale durch den VPN-Tunnel zu einem Host im LAN des R1202 in der Zentrale:

rs232bw_ks:> ping -c3 -d2000 192.168.17.100& rs232bw_ks:> PING 192.168.17.100: 64 data bytes 64 bytes from 192.168.17.100: icmp_seq=0. time=0.454 ms 64 bytes from 192.168.17.100: icmp_seq=1. time=0.244 ms 64 bytes from 192.168.17.100: icmp_seq=2. time=0.250 ms ----192.168.17.100 PING Statistics---- 3 packets transmitted, 3 packets received, 0% packet loss rs232bw_ks:>

Abschlußbemerkung

Vergessen Sie nicht Ihre gewünschte Einstellung bootfest zu speichern und Ihre aktiven Konfigurationen regelmäßg in externe Dateien zu exportieren.

Basis

Erstellt: 22.1.2018

Produkt: bintec Router-Serien und be.IP-Serie

Release: 10.1.27 Patch 6

KW: 07/2018

kst